Инструкция по настройке CAPsMAN в MikroTik, примеры настройки бесшовного и быстрого WiFi роуминга на базе RouterOS v7 и RouterOS v6. В качестве точек доступа будут использоваться как AC так и AX WiFi устройства. Настройка CAPsMAN будет производиться через Winbox с добавлением скриншотов, текстового описания настройки, а также скрипта, который можно применить через Terminal.

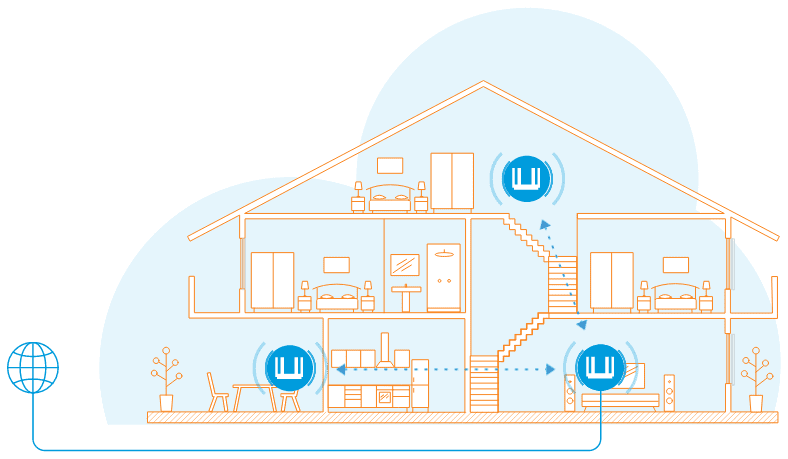

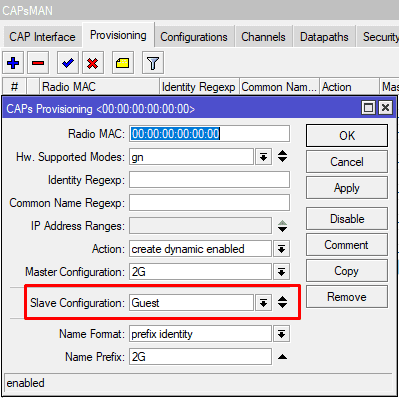

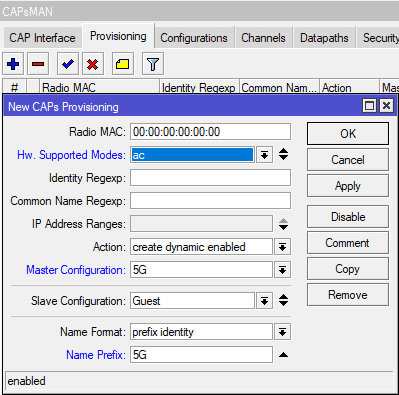

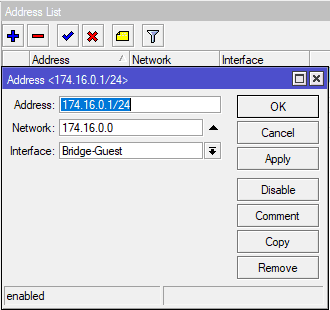

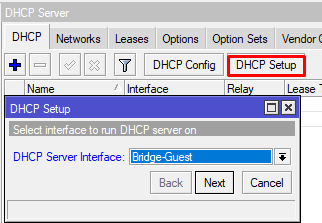

В статье будут рассмотрены пакеты: wirelles, wifi-qcom и wifi-qcom-ac. Эти пакеты представляют собой отдельные поколения WiFi оборудования MikroTik. Пакет wifi-qcom и wifi-qcom-ac это представитель нового поколения MikroTik AX, а wirelles это прошлое поколение WiFi оборудования типа MikroTik AC\N. Для настройки пакетов wifi-qcom и wifi-qcom-ac могут используются прошивки RouterOS 7.13, 7.14, 7.15, 7.16, 7.17, 7.18, 7.19, 7.20, 7.21 которые вышли в период 2023-2026 годах. Более ранее версии прошивок до RouterOS 7.12.1 уже не актуальны, т.к. пакет WiFiWave2 преобразовали в новый пакет wifi-qcom. В примере настройки CAPsMAN для пакета wirelles используется версия прошивки RouterOS v7, но стоит отметить, что на прошивке RouterOS v6 настройка CAPsMAN ни чем не будет отличаться. В качестве контроллера CAPsMAN используется роутер MikroTik, к которому будут подключены точки доступа WiFi. Точкой доступа WiFi может выступать любое устройство MikroTik, на котором есть WiFi модуль 2.4 или 5Ггц. Для описания различий между WiFi оборудованием попробуем разобраться с терминологией, которая часто встречается в описании. Бесшовный WiFi роуминг — метод переключения между точками доступа WiFi, при котором не происходит потери сигнала. Оборудование MikroTik под управлением программного контроллера CAPsMAN самостоятельно переключает WiFi клиента между точками доступа, выбирая самую оптимальную точку. Бесшовный роуминг является наиболее продуктивный подходом в построении современных WiFi сетях, когда нужно организовать единую WiFi сеть для 2-ух и более WiFi устройств. Для покрытия единой WiFi сетью больших помещений, к примеру 2\3-ёх этажных домах, кафе и ресторанах, квартирах большой площадью и прочих помещениях оборудование MikroTik является лучшим выбором. Протоколы бесшовного WiFi 802.11r, 802.11k, 802.11v поддерживаются пакетами wifi-qcom и wifi-qcom-ac на новых устройствах MikroTik AX, а также более ранних моделях MikroTik AC. Быстрый роуминг — метод переключения между точками доступа WiFi, при котором возможны краткосрочные потери сигнала или его задержки. При построении сети, между точками доступа WiFi создаются смежные зоны покрытия таким образом, чтобы при переходе из одной зоны в другую соединение WiFi имело возможность быстрого переключения. Подобное быстрое переключение позволяет оставаться в online без необходимости ручного переключения. В некоторых случаях при переходе между точками доступа может появиться задержка 200-1000мс, что негативно отражается на VoIP звонках. Такая задержка может наблюдаться в работе переносного SIP оборудования, приложениях типа Telegram, WhatsApp, Viber, Skype и прочих. Обрыв будет присутствовать при любых видеоконференциях, стриминге и скачивании файлов. Это может быть важным фактором при выборе WiFi системы для роуминга. Решение на базе быстрого роуминга CAPsMAN может подойти в том случае, если плавность перехода не так важна. Его часто устанавливают в офисах, загородных домах, квартирах и на открытой местности. Существуют также случаи, когда переключение между точками WiFi не происходит совсем. Клиент WiFi может быть подключён к точке доступа с худшим сигналом и находиться в зоне покрытия другой точки доступа с более лучшим сигналом. Для решения задачи по переключению между точками доступа может применяться несколько методов. Первый из них, это настройка всех точек доступа на одном WiFi канале так, чтобы они не накладывались между собой и при этом предоставляли возможность клиенту автоматически выбирать точку доступа с лучшим сигналом при перемещении между зонами покрытия. Второй метод основан на том, что в настройках CAPsMAN создаётся правило принудительного отключения WiFi клиента при достижении низкого уровня сигнала. В момент такого отключения клиент сам выберет лучшую точку, к которой можно подключиться. Fast rouming используется только в пакете wirelles и считается менее продуктивным по сравнению с новыми пакетами wifi-qcom и wifi-qcom-ac. Пакет wirelles обычно устанавливается в RouterOS v6 на оборудовании MikroTik AC\N, а также может быть установлен и в RouterOS v7. Контроллер CAPsMAN(Controller Access Point system Manager)это программный пакет, встроенный в любой роутер MikroTik c RouterOS v6 или v7. Это означает, что не требуется дополнительных затрат для покупки аппаратных WiFi контроллеров, как это реализовано в UniFi(Ubiquity), Tp-link Omada, HP Aruba и прочих. Дополнительное оборудование типа UniFi Cloud Key или Tp-link Omada OC200(OC300) обладает точно таким же функционалом, что и MikroTik CAPsMAN. Основная задача, которую выполняет контроллер CAPsMAN, это управление всеми WiFi устройствами MikroTik. Он позволяет создать единый центр управления трафиком и мониторинга работы WiFi сети. Настройка CAPsMAN происходит таким образом, что все точки доступа имеют общее название сети(SSID) и пароль. Все настройки автоматически применяются на точке доступа после подключения к контроллеру. Такая архитектура сети значительно облегчает управление в больших и малых сетях. Оборудование MikroTik является лидером при выборе WiFi системы из-за соотношения цены и возможностей. Цены на WiFi оборудование находится в «золотой серединке», а возможности существенно превосходят более дорогих конкурентов. Из популярных дополнений, которые можно применить по отношению к WiFi сети, используется: гостевая WiFi сеть, ограничения по скорости интернета, расписание пользования WiFi сетью, ограничения по доступу к локальным ресурсам, а также различные настройки маршрутизации при использовании исходящих VPN туннелей. Оборудование MikroTik в новом пакете wifi-qcom(WiFiWave2) и wifi-qcom-ac начинает поддержку проколов бесшовного WiFi, а именно 802.11r/k/v. И для ценителей WiFi от MikroTik это настоящий прорыв в беспроводных технологиях. Больше ни какого быстрого роуминга, WiFi начинает работать бесшовно. Совершая аудио или видео звонок через Telegram, Whatsapp, Viber, Skype ваше устройство Iphone(IOS) или Android будет плавно переключаться между точками доступа WiFi без потери качества сигнала. И более того, устройство не само переключается между точками доступа WiFi, а именно контроллер CAPsMAN wifi-qcom совершает это переключение, благодаря поддержке проколов 802.11r/k/v. Именно бесшовный WiFi это то, что все хотят видеть в своей сетевой инфраструктуре пользователи, когда рядом с роутером MikroTik появляется дополнительная точка доступа WiFi. В CAPsMAN wifi-qcom можно подключить новые устройства MikroTik AX, а также прошлое поколение MikroTik AC\N на базе процессора ARM. Настройка контроллера CAPsMAN wifi-qcom в новой версии прошивки RouterOS 7.13 будет производиться на центральном роутере MikroTik hAP ax2, прошивка которого обновлена до RouterOS 7.14.3. Роутер MikroTik hAP ax2 находится в базовой конфигурации, а CAPsMAN wifi-qcom конфигурация будет выгружена в текстовый вид в конце текущего раздела. Если прошивка будущего контроллера CAPsMAN будет ниже чем RouterOS 7.13, ее следует обновить. Обычно это происходит в два этапа: Настройка находится в System→Packages После обновление прошивки до последней актуальной версии, в списке пакетов должно отображаться два элемента: routeros и wifi-qcom. Этот обновленный список и будет означать успешное обновление, на котором будет основана вся последующая настройка CAPsMAN wifi-qcom. В разделе WiFi Channel будут описаны характеристики WiFi модулей, которые будут подключиться к CAPsMAN и принимать от него соответствующие настройки частотных каналов. Настройка находится в WiFi→Channel FT(Fast Transition) это протокол 802.11r который обеспечивает технологию хранения ключей шифрования всех точек доступа WiFi. В этом стандарте предусматривается режим over-ds. При использования режима FT возможна небольшая пауза в голосовых сервисах, но сессия при этом обрываться не будет. Over Ds клиент WiFi подключается к новой точке доступа перед миграцией, через точку доступа, на которой установлено активное подключение. Т.е. анализ подключения к точке доступа WiFi-2 происходит на моменте уже установленного подключения к WiFi-1. И если параметры соединения к WiFi-2 будут лучше чем у WiFi-1, то произойдёт переключение или иными словами бесшовный роуминг продемонстрирует свою работу на практике. Настройка находится в WiFi→Datapath В разделе Configuration нужно собрать конфигурацию для WiFi модулей из заранее подготовленных шаблонов. Такой метод позволяет хранить соответствующие настройки в распределённых разделах, пароли в Security, частотные каналы в Channels. А самое важно — этим удобно пользоваться. Настройка находится в WiFi→Configuration В случаях, когда автоматический выбор мощности Tx Power модуля 2G занижается, можно выбрать страну Country=Latvia или United States. Эта настройка позволяет использовать максимальные значения мощности. Значения no_country_set, как в прошлой версии CAPsMAN, больше нет в списке выбора Country. В разделе Provisioning подготавливаются фильтры, как именно будут конфигурации CAPsMAN wifi-qcom применяться на точке доступа. К примеру если на точке доступа имеется модуль WiFi 2GHz AX, то ему будет присвоена конфигурация 2G как основная. Настройка находится в WiFi→Provisioning Настройка находится в WiFi→Remote CAP→CAPsMAN Роутер MikroTik hAP ax2 имеет два WiFi модуля 2GHz AX и 5GHz AX, которые нужно подключить к CAPsMAN wifi-qcom. Этот метод подключения является индивидуальным и отличается от подключения точки доступа WiFi, т.к. контроллер бесшовного WiFi находится непосредственно на самом роутере MikroTik. Настройка находится в WiFi→CAP Настройка находится в WiFi→WiFi→wifi1\wifi2 В качестве точки доступа будут использоваться MikroTik cAP ax. Общая задача звучит так: Настройка точки доступа MikroTik cAP ax будет производиться в ручном режиме, поэтому конфигурацию нужно сбросить на пустую. Сброшенная конфигурация не будет содержать ни каких настроек. Настройка находится в System→Reset Configuration Параметр Admin. MAC Address следует скопировать с параметра MAC Address и если точка доступа в сети не одна, необходимо контролировать его уникальность. Настройка находится в Bridge→Bridge В Bridge нужно добавить все Ethernet порты. Как правило ether1 работает как uplink через poe инжектор, а ether2 используется как LAN. Настройка находится в Bridge→Ports Для того, чтобы в списке устройств можно было отличить одно устройство от другого, рекомендуется использовать идентификаторы. Точки доступа можно наделять общим идентификатором по принадлежности к помещению или типу устройств. Настройка находится в System→Identity Сетевые настройки точки доступа WiFi будут присваиваться автоматически от основного роутера MikroTik. У точки доступа MikroTik AX появится IP адрес, а также будет работать интернет. Настройка находится в IP→DCHP client Версия прошивки точки доступа WiFi должна быть выше или равна версии RouterOS 7.13, иначе пакеты точки и CAPsMAN wifi-qcom будут отличаться и это может быть причиной некорректной работой WiFi сети. Старый пакет имеет название WiFiWave2, а новый wifi-qcom. Рекомендуется обновлять прошивку до самой последней версии RouterOS(latest). Если версия прошивки точки доступа к примеру будет 7.14.3, а у CAPsMAN 7.14.2 и включён параметр Update Policy = require same version, точка доступа успешно подключится. Настройка находится в System→Packages→Check For Updates Текущая настройка Datapath будет применять для основной WiFi сети, т.е. все пакеты от точки будут работать через LAN порты. Настройка находится в WiFi→Datapath Настройка находится в WiFi→CAP Настройка находится в WiFi→wifi1\wifi2→Configuration Для использовании опции local forwarding на точке доступа нужно в настройках каждого радиомодуля(wifi1 и wifi2) выбрать локальный Datapath. Настройка находится в WiFi→wifi1\wifi2→Datapath Если по какой-то причине точка доступа отображается в этом списке, но ещё не работает в CAPsMAN wifi-qcom, можно воспользоваться командой Provisioning, которая применит на точке доступа MikroTik AX текущую CAPsMAN wifi-qcom конфигурацию. Настройка находится в WiFi→Radio→Provision По сравнению с MikroTik AC, новый CAPsMAN на MikroTik AX демонстрирует достойные показатели. Тест скорости MikroTik AC Тест скорости MikroTik AX С выходном AX устройств стало понятным, что MikroTik не позаботился об обратной совместимости со старой линейкой AC\N устройств, которые занимали лидирующую позицию при выборе бесшовного WiFi. Самым заменяющим устройством в сети обычно выступает роутер и в случае с MikroTik его замена сопровождается огромным списком дополнительных задач, основная из которых — что сделать со старой сетью AC\N устройств, если новый роутер MikroTik c новым AX WiFi 6 и в нём нет поддержки AC\N устройств. В прошивке RouterOS 7.13 и выше появляется прямая и обратная совместимость, были добавлены\удалены\обновлены пакеты: Для выбора нужно пакета RouterOS нужно сравнить устройство со списком: Первым шагом для настройки CAPsMAN на MikroTik это обновление прошивки до версии RouterOS 7.12.1. На этапе обновления до версии 7.12.1 будет происходить подготовка для конвертации WiFi пакетов и дальше можно обновляться до версии RouterOS 7.13 и выше. Подобное «двойное» обновление нужно совершить на всех устройствах, не зависимо от стандарта WiFi. После обновления MikroTik стандарта AX или AC меню в Winbox может содержать два раздела и три пункта: Для того, чтобы максимально изучить этот переход, будут рассмотрены две схемы: Первый пример схемы по настройке CAPsMAN на RouterOS 7.13 будет основан на поэтапном обновлении роутера MikroTik RB3011UiAS-RM, на котором уже работает CAPsMAN используя пакет wireless и в него подключены точки доступа MikroTik wAP. Т.е. в роутер MikroTik AC\N нужно добавить точку доступа MikroTik AX. Настройка находится в System→Packages После обновления ни каких изменений на MikroTik RB3011UiAS-RM не произошло и нужно продолжать обновлять прошивку на RouterOS 7.13 и выше. Настройка находится в System→Packages После обновления автоматически добавился пакет Wireless а в меню добавился пункт WiFi, который предназначен для подключения устройств типа MikroTik AX. А старое меню с CAPsMAN теперь располагается по новому пути, Wireless→CAPsMAN. Как видно, прошлая настройка CAPsMAN для MikroTik AC\N успешно перенеслась и можно переходить к настройке CAPsMAN для MikroTik AX. Настройка в деталях не будет рассмотрена, т.к. она ни чем не отличается от настройки CAPsMAN на MikroTik AX. Стоит отменить, что в этой схеме между разными версиями CAPsMAN бесшовный WiFi работать не будет, т.к. 802.11r/k/v поддерживаются только пакетом wifi-qcom, а MikroTik wAP как раз попадает в список не поддерживаемых устройств. Другими словами на роутере MikroTik RB3011UiAS-RM будет две отдельные конфигурации CAPsMAN: для MikroTik N(раздел Wireless) и MikroTik AX\AC(раздел WiFi). Осталось только подключить MikroTik AX и процедуру по настройке совместимости между MikroTik AC\N и MikroTik AX можно считать решённой. Одна из самых актуальных задач это настройка CAPsMAN между MikroTik AX и MikroTik AС\N. Основные особенности и отличия оборудования были рассмотрены в разделе Совместимость между MikroTik AX и AC, в выводе которого можно утверждать: MikroTik AX и MikroTik AС\N полностью совместимы для новых пакетов wifi-qcom и wifi-qcom-ac. В примере будет рассмотрена схема, где котроллером бесшовного WiFi выступает MikroTik hAP ax3, к которому будет подключаться точка доступа MikroTik cAP aс. На точке доступа MikroTik cAP aс должен быть установлен пакет wifi-qcom-ac. Если после обновления прошивки на точке доступа установлен пакет wireless то: После перезагрузки нужно проверить, чтобы на точке доступа список пакетов имел вид: В итоге получится WiFi сеть на базе новых пакетов wifi-qcom и wifi-qcom-ac, которая является бесшовной и всё управляется через CAPsMAN. С обновлением линейки оборудования MikroTik AX потребность в гостевом WiFi 6 осталось актуальной, однако настройка новой версии гостевого WiFi в RouterOS v7 кардинально изменилась. Основным требованием к работе гостевого WiFi 6 на основе CAPsMAN это использование VLAN. Гостевой WiFi — отдельная беспроводная сеть, которая имеет выход только в интернет. Применяется в частном и корпоративном сегменте для увеличения безопасности локальной сети путем отделения в отдельную, изолированную сеть. Преимуществом использовании VLAN для гостевого WiFi 6 можно назвать снижение нагрузки с CAPsMAN. И с точки зрения архитектуры построения гостевого WiFi на VLAN, этот метод весьма распространённый и используется в оборудовании UniFi и Tplink Omada. Недостатком настройки VLAN в CAPsMAN это обязательно наличие управляемых коммутаторов(L2-L3) между роутером MikroTik AX и точкой доступа WiFi 6. Это условие конечно же распространяется только на ту схему сети, где точка доступа WiFi 6 не подключается напрямую к роутеру MikroTik AX. В качестве примера будет рассмотрена упрощённая WiFi 6 сеть на базе роутера MikroTik AX, к которому точка доступа WiFi 6 подключается непосредственно в порт Ethernet. Рекомендованным подходом в настройке VLAN на оборудовании MikroTik это назначение VLAN ID на локальном Bridge. Настройка находится в Interfaces→VLAN Bridge-LAN будет воспринимать VLAN теги на своих интерфейсах. Настройка находится в Bridge→Bridge→VLAN Все LAN порты роутера будут отмечены как тегированные(trunk), а также тегированным нужно отметить и сам Bridge-LAN. Настройка находится в Bridge→VLANs Настройка находится в IP→Addresses В этом разделе будет запущен мастер настройки DHCP сервера, результатом которого будет полная настройка по выдаче сетевых настроек для клиентов гостевого WiFi. Настройка находится в IP→DHCP Server Настройка находится в IP→DNS Для гостевой сети будет разрешено: и запрещено все остальное. Настройка находится в IP→Firewall→Filter Rules Настройка NAT позволяет трансформировать все локальные IP адреса в один единый интернет адрес. Это обязательное правило для работы интернета. Настройка находится в IP→Firewall→NAT Настройка находится в WiFi→Datapath Настройка находится в WiFi→Security По аналогии с основной сетью в разделе Configuration будет собираться конфигурация для гостевого MikroTik WiFi из заранее подготовленных шаблонов. Настройка находится в WiFi→Configuration В качестве второй, Slave Configurations, будет выбрана конфигурация Guest. Это создаст на точке доступа дополнительный виртуальный WiFi интерфейс для гостевого MikroTik WiFi. Действие нужно совершить для интерфейсов 2GHx AX и 5GHx AX. Настройка находится в WiFi→Provisioning Со стороны точки доступа WiFi 6 ни каких дополнительных настроек VLAN производить не нужно, гостевая сеть подхватится с CAPsMAN автоматически.

CAPsMAN vs бесшовный и быстрый WiFi роуминг

Бесшовный WiFi роуминг

Быстрый роуминг

Что такое CAPsMAN

Поддержка бесшовного WiFi 6 роуминга в MikroTik AX

Настройка CAPsMAN wifi-qcom на роутере MikroTik

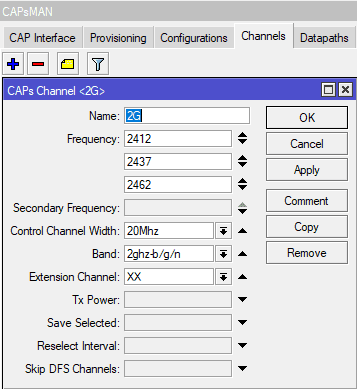

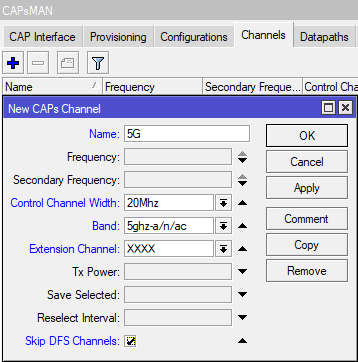

Настройка CAPsMAN wifi-qcom Channel, частотные каналы

Настройка CAPsMAN wifi-qcom Security, установка пароля

Настройка CAPsMAN wifi-qcom Datapath

Настройка CAPsMAN wifi-qcom Configuration

Настройка CAPsMAN wifi-qcom Provisioning

Включить CAPsMAN wifi-qcom в MikroTik AX

Подключить роутер MikroTik AX к CAPsMAN wifi-qcom

Указать путь к CAPsMAN wifi-qcom в MikroTik AX

Включить CAPsMAN для wifi1 и wifi2

Выгрузка настроек CAPsMAN wifi-qcom на базе MikroTik AX

# 2024-05-18 12:42:59 by RouterOS 7.14.3

# software id = P4A7-BFN9

#

# model = C52iG-5HaxD2HaxD

# serial number = HE508HJ2TMX

/interface bridge

add admin-mac=CA:D7:EC:B6:EC:B2 auto-mac=no name=Bridge-LAN port-cost-mode=\

short

/interface wifi channel

add band=2ghz-ax disabled=no frequency=2412,2437,2462 name=2G

add band=5ghz-ax disabled=no name=5G skip-dfs-channels=10min-cac

/interface wifi datapath

add bridge=Bridge-LAN disabled=no name=Datapath

/interface wifi security

add authentication-types=wpa2-psk disabled=no ft=yes ft-over-ds=yes group-key-update=20m \

name=Security passphrase=10203040

/interface wifi configuration

add channel=2G datapath=Datapath disabled=no mode=ap name=2G security=\

Security ssid=nastrojka-mikrotik.ukr

add channel=5G datapath=Datapath disabled=no mode=ap name=5G \

security=Security ssid=nastrojka-mikrotik.ukr

/interface bridge port

add bridge=Bridge-LAN interface=ether1 internal-path-cost=10 path-cost=10

add bridge=Bridge-LAN interface=ether2 internal-path-cost=10 path-cost=10

add bridge=Bridge-LAN interface=ether3 internal-path-cost=10 path-cost=10

add bridge=Bridge-LAN interface=ether4 internal-path-cost=10 path-cost=10

add bridge=Bridge-LAN interface=ether5 internal-path-cost=10 path-cost=10

/interface wifi cap

set caps-man-addresses=127.0.0.1 enabled=yes

/interface wifi capsman

set enabled=yes interfaces="" package-path="" require-peer-certificate=no \

upgrade-policy=require-same-version

/interface wifi provisioning

add action=create-dynamic-enabled disabled=no master-configuration=2G \

name-format=2G-%I supported-bands=2ghz-ax

add action=create-dynamic-enabled disabled=no master-configuration=5G \

name-format=5G-%I supported-bands=5ghz-ax

/ip dhcp-client

add interface=Bridge-LAN

/system clock

set time-zone-name=Europe/Kiev

/system identity

set name=MikroTik-CAPsMAN

/system note

set show-at-login=no

Подключение точки доступа MikroTik AX к APsMAN wifi-qcom

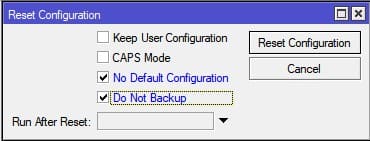

Сброс настроек на точке доступа MikroTik AX

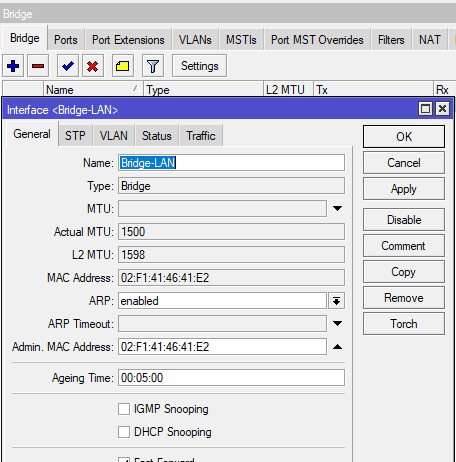

Создание Bridge на точке доступа MikroTik AX

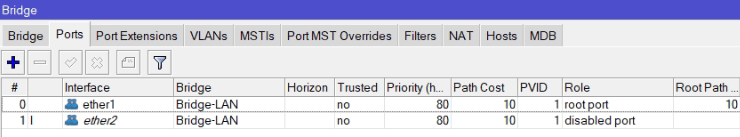

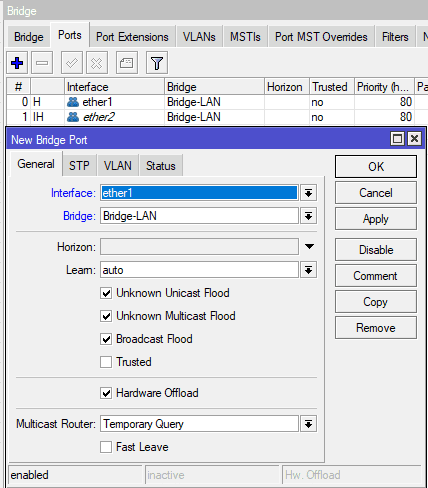

Добавление портов в Bridge для точки доступа MikroTik AX

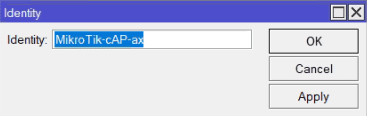

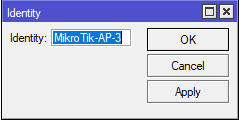

Настройка идентификатора для точки доступа MikroTik AX

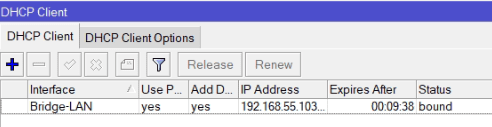

Настройка DHCP client на точке доступа MikroTik AX

Обновление прошивки на точке доступа MikroTik AX

Создать Datapath на точке доступа MikroTik AX

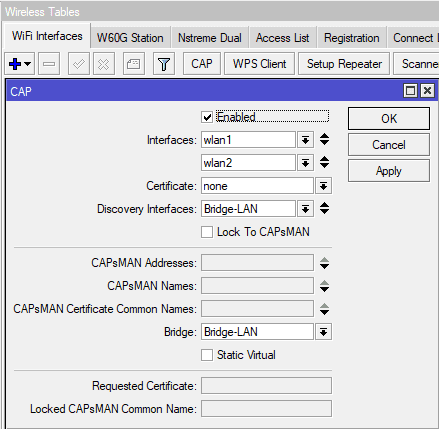

Подключиться к CAPsMAN wifi-qcom

Использовать CAPsMAN Manager

Использовать Local Forwarding

Обзор списка подключенных точек доступа MikroTik AX

Выгрузка настроек точки доступа MikroTik AX

# 2024-05-18 13:10:11 by RouterOS 7.14.3

# software id = D78K-RS7N

#

# model = cAPGi-5HaxD2HaxD

# serial number = HEG08PW6WBW

/interface bridge

add admin-mac=16:0A:05:A2:6A:A5 auto-mac=no name=Bridge-LAN

/interface wifi datapath

add bridge=Bridge-LAN disabled=no name=Datapath

/interface wifi

# managed by CAPsMAN

# mode: AP, SSID: nastrojka-mikrotik.ukr, channel: 5500/ax/Ceee

set [ find default-name=wifi1 ] configuration.manager=capsman .mode=ap \

datapath=Datapath disabled=no

# managed by CAPsMAN

# mode: AP, SSID: nastrojka-mikrotik.ukr, channel: 2412/ax/Ce

set [ find default-name=wifi2 ] configuration.manager=capsman .mode=ap \

datapath=Datapath disabled=no

/interface bridge port

add bridge=Bridge-LAN interface=ether1

add bridge=Bridge-LAN interface=ether2

/interface wifi cap

set discovery-interfaces=Bridge-LAN enabled=yes

/ip dhcp-client

add interface=Bridge-LAN

/system clock

set time-zone-name=Europe/Kiev

/system identity

set name=MikroTik-cAP-ax

/system note

set show-at-login=no

Тест скорости CAPsMAN wifi-qcom на MikroTik AX

Совместимость между MikroTik AX и AC, обзор пакетов RouterOS v7

Подключение MikroTik AX к CAPsMAN пакета wireless, общая бесшовная сеть

Визуальное представление меню CAPsMAN

Обновление прошивки до RouterOS 7.12.1

Обновление прошивки до RouterOS 7.13.2

Визуальное представление нового меню CAPsMAN

Выгрузка настроек CAPsMAN пакета wireless

/interface bridge

add admin-mac=CA:D7:EC:B6:EC:B2 auto-mac=no name=Bridge-LAN port-cost-mode=\

short

/interface wifi channel

add band=2ghz-ax disabled=no frequency=2412,2437,2462 name=2G

add band=5ghz-ax disabled=no name=5G skip-dfs-channels=10min-cac

/interface wifi datapath

add bridge=Bridge-LAN disabled=no name=Datapath

/interface wifi security

add authentication-types=wpa2-psk disabled=no ft=yes ft-over-ds=yes group-key-update=20m \

name=Security passphrase=10203040

/interface wifi configuration

add channel=2G datapath=Datapath disabled=no mode=ap name=2G security=\

Security ssid=nastrojka-mikrotik.ukr

add channel=5G country=Latvia datapath=Datapath disabled=no mode=ap name=5G \

security=Security ssid=nastrojka-mikrotik.ukr

/interface bridge port

add bridge=Bridge-LAN interface=ether1 internal-path-cost=10 path-cost=10

add bridge=Bridge-LAN interface=ether2 internal-path-cost=10 path-cost=10

add bridge=Bridge-LAN interface=ether3 internal-path-cost=10 path-cost=10

add bridge=Bridge-LAN interface=ether4 internal-path-cost=10 path-cost=10

add bridge=Bridge-LAN interface=ether5 internal-path-cost=10 path-cost=10

/interface wifi cap

set caps-man-addresses=127.0.0.1 enabled=yes

/interface wifi capsman

set enabled=yes interfaces="" package-path="" require-peer-certificate=no \

upgrade-policy=require-same-version

/interface wifi provisioning

add action=create-dynamic-enabled disabled=no master-configuration=2G \

name-format=2G-%I supported-bands=2ghz-ax

add action=create-dynamic-enabled disabled=no master-configuration=5G \

name-format=5G-%I supported-bands=5ghz-ax

/ip dhcp-client

add interface=Bridge-LAN

/system clock

set time-zone-name=Europe/Kiev

/system identity

set name=MikroTik-CAPsMAN

/system note

set show-at-login=no

Подключение MikroTik AC к CAPsMAN на MikroTik AX, обратная совместимость

Обновить прошивку на точке MikroTik AС

Создать CAPsMAN Channel для MikroTik AС

Добавить CAPsMAN Configuration для MikroTik AС

Добавить CAPsMAN provisioning для MikroTik AС

Проверить подключение точки MikroTik AС на CAPsMAN

Проверить подключение к CAPsMAN на точке MikroTik AС

Настройка гостевого WiFi CAPsMAN в сети MikroTik AX

Добавление гостевого VLAN

Включить VLAN в Bridge

Определить тегированные порты

Назначить IP для шлюза гостевого WiFi

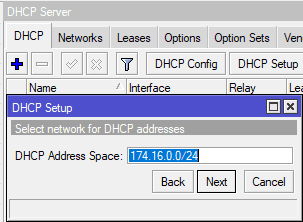

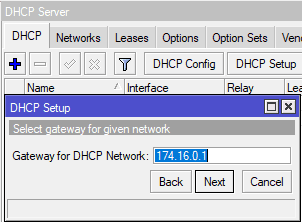

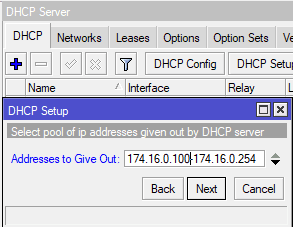

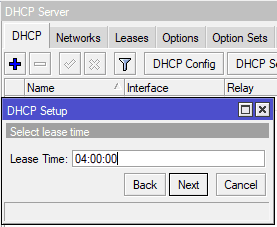

Настроить DHCP сервер для гостевого WiFi

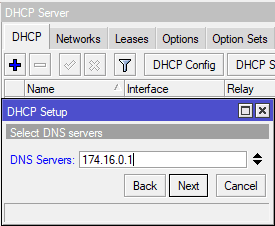

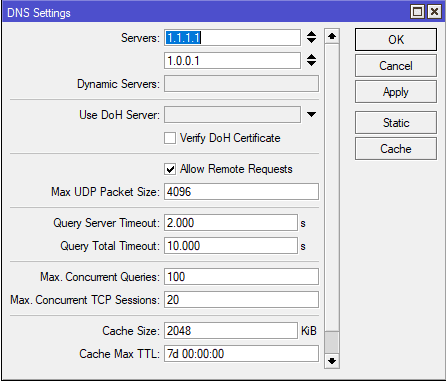

Включить DNS сервер для гостевого WiFi

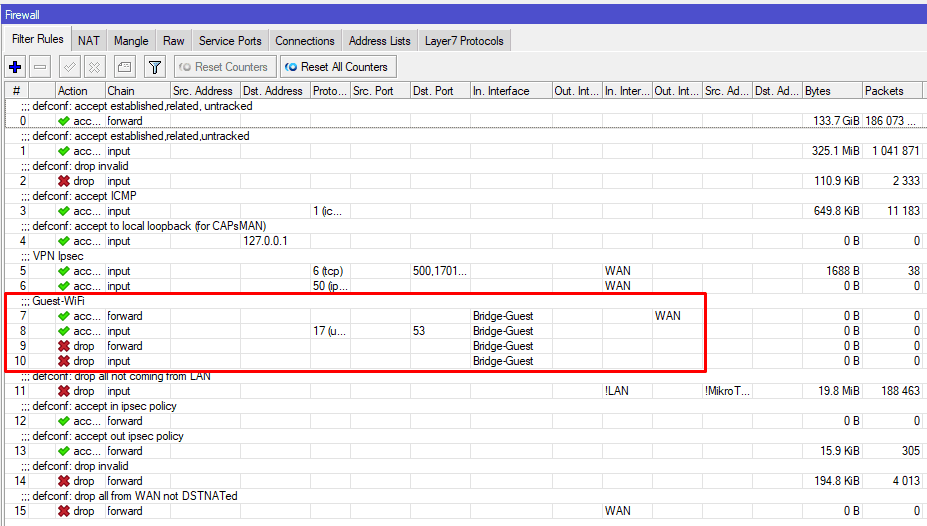

Правила Firewall для гостевого WiFi

Добавит NAT для гостевого WiFi

Добавить Datapath для гостевого WiFi

Добавить пароль для гостевого WiFi

Настроить конфигурацию для гостевого WiFi

Обновить правила Provisioning для гостевого WiFi

Выгрузка CAPsMAN wifi-qcom включая гостевую сеть WiFi 6

# 2024-01-28 17:09:11 by RouterOS 7.13.3 # software id = QC2A-0MC2 # # model = C52iG-5HaxD2HaxD # serial number = HE508JJ4XJS /interface bridge add admin-mac=CA:D7:EC:B6:EC:B2 auto-mac=no name=Bridge-LAN port-cost-mode=\ short vlan-filtering=yes /interface vlan add interface=Bridge-LAN name=Vlan-100 vlan-id=100 /interface wifi channel add band=2ghz-ax disabled=no frequency=2412,2437,2462 name=2G add band=5ghz-ax disabled=no name=5G /interface wifi datapath add bridge=Bridge-LAN disabled=no name=Datapath add bridge=Bridge-LAN client-isolation=yes disabled=no name=Datapath-Guest \ vlan-id=100 /interface wifi security add authentication-types=wpa2-psk disabled=no ft=yes ft-over-ds=yes \ group-key-update=20m name=Security passphrase=10203040 add authentication-types=wpa2-psk disabled=no ft=yes ft-over-ds=yes \ group-key-update=20m name=Security-Guest passphrase=10203040 /interface wifi configuration add channel=2G datapath=Datapath disabled=no mode=ap name=2G security=\ Security ssid=nastrojka-mikrotik.ukr add channel=5G country=Latvia datapath=Datapath disabled=no mode=ap name=5G \ security=Security ssid=nastrojka-mikrotik.ukr add datapath=Datapath-Guest disabled=no name=Guest security=Security-Guest \ ssid=nastrojka-mikrotik.ukr-Guest /ip pool add name=Ip-Pool-Guest ranges=192.168.254.2-192.168.254.254 /ip dhcp-server add address-pool=Ip-Pool-Guest interface=Vlan-100 name=DHCP-Guest /interface bridge port add bridge=Bridge-LAN interface=ether1 internal-path-cost=10 path-cost=10 add bridge=Bridge-LAN interface=ether2 internal-path-cost=10 path-cost=10 add bridge=Bridge-LAN interface=ether3 internal-path-cost=10 path-cost=10 add bridge=Bridge-LAN interface=ether4 internal-path-cost=10 path-cost=10 add bridge=Bridge-LAN interface=ether5 internal-path-cost=10 path-cost=10 /interface bridge vlan add bridge=Bridge-LAN tagged=ether1,ether2,ether3,ether4,ether5,Bridge-LAN \ vlan-ids=100 /interface wifi cap set caps-man-addresses=127.0.0.1 enabled=yes slaves-datapath=Datapath /interface wifi capsman set enabled=yes interfaces="" package-path="" require-peer-certificate=no \ upgrade-policy=require-same-version /interface wifi provisioning add action=create-dynamic-enabled disabled=no master-configuration=2G \ name-format=2G-%I slave-configurations=Guest supported-bands=2ghz-ax add action=create-dynamic-enabled disabled=no master-configuration=5G \ name-format=5G-%I slave-configurations=Guest supported-bands=5ghz-ax /ip address add address=192.168.254.1/24 interface=Vlan-100 network=192.168.254.0 /ip dhcp-client add interface=Bridge-LAN /ip dhcp-server network add address=192.168.254.0/24 dns-server=192.168.254.1 gateway=192.168.254.1 /ip dns set allow-remote-requests=yes /ip firewall filter add action=drop chain=forward dst-address=175.10.0.0/24 src-address=\ 192.168.254.0/24 add action=accept chain=forward dst-address=!175.10.0.0/24 src-address=\ 192.168.254.0/24 add action=accept chain=input dst-port=53 in-interface=Vlan-100 protocol=udp add action=drop chain=forward in-interface=Vlan-100 add action=drop chain=input in-interface=Vlan-100 /ip firewall nat add action=masquerade chain=srcnat out-interface=Bridge-LAN src-address=\ 192.168.254.0/24 /system clock set time-zone-name=Europe/Kiev /system identity set name=MikroTik-CAPsMAN /system note set show-at-login=no

CAPsMAN — настройка CAP VLAN, пример для пакета wifi-qcom-ac

Текущая схема состоит из роутера MikroTik hAP ax2, на котором настроен CAPsMAN(пакет wifi-qcom) с гостевой сетью для устройств MikroTik AX. При попытке подключить устройство MikroTik cAP AC XL(пакет wifi-qcom-ac), будет выводиться ошибка:

vlan-id configured but interface does not support assigning vlans

и гостевая конфигурация на точку доступа распространяться не будет. Чтобы исправить ошибку и правильно настроить гостевую сеть для пакета wifi-qcom-ac нужно обновить как конфигурацию CAPsMAN так и точки доступа.

Обновление CAPsMAN для гостевой сети пакета wifi-qcom-ac

Со стороны CAPsMAN нужно добавить новую конфигурацию(Guest-AC), которая будет абсолютной копией конфигурации(Guest) гостевой сети для устройств MikroTik AX, за исключением настройки Datapath. А именно нужно исключить VLAN ID из Datapath. Исходная настройка имела вид:

Настройка находится в WiFi→Datapath

В которой нужно убрать VLAD ID, как на примере:

Полученную конфигурацию Guest-AC нужно использовать как Slave Configuration в настройках CAPsMAN Provisioning.

Выгрузка настроек CAPsMAN с поддержкой CAP VLAN пакета wifi-qcom-ac

# 2024-06-13 08:50:42 by RouterOS 7.15.1 # software id = QC2A-0MC2 # # model = C52iG-5HaxD2HaxD # serial number = HE508JJ4XJS /interface bridge add admin-mac=46:C6:C2:80:80:39 auto-mac=no name=Bridge-LAN vlan-filtering=\ yes /interface vlan add interface=Bridge-LAN name=Vlan-100 vlan-id=100 /interface wifi channel add band=2ghz-n disabled=no name=2G-N add band=5ghz-ac disabled=no name=5G-AC skip-dfs-channels=10min-cac /interface wifi datapath add bridge=Bridge-LAN disabled=no name=Datapath add bridge=Bridge-LAN client-isolation=yes disabled=no name=Datapath-Guest-AC /interface wifi security add authentication-types=wpa2-psk disabled=no ft=yes ft-over-ds=yes \ group-key-update=20m name=Security /interface wifi configuration add channel=2G-N datapath=Datapath disabled=no mode=ap name=2G security=\ Security ssid=nastrojka-mikrotik.ukr add datapath=Datapath-Guest-AC disabled=no mode=ap name=Guest-AC security=\ Security ssid=nastrojka-mikrotik.ukr-Guest add channel=5G-AC datapath=Datapath disabled=no mode=ap name=5G security=\ Security ssid=nastrojka-mikrotik.ukr /interface bridge port add bridge=Bridge-LAN interface=ether3 add bridge=Bridge-LAN interface=ether1 add bridge=Bridge-LAN interface=ether2 add bridge=Bridge-LAN interface=ether4 add bridge=Bridge-LAN interface=ether5 /interface bridge vlan add bridge=Bridge-LAN tagged=Bridge-LAN,ether3 vlan-ids=100 /interface wifi capsman set enabled=yes package-path="" require-peer-certificate=no upgrade-policy=\ require-same-version /interface wifi provisioning add action=create-dynamic-enabled disabled=no master-configuration=2G \ name-format=2G-%I slave-configurations=Guest-AC supported-bands=2ghz-n add action=create-dynamic-enabled disabled=no master-configuration=5G \ name-format=5G-%I slave-configurations=Guest-AC supported-bands=5ghz-ac

Гостевая сеть CAPsMAN пакета wifi-qcom-ac для MikroTik AC

На точке доступа будет использоваться подход, который ранее не применялся, но приобрёл актуальность в задаче настройки гостевой сети в CAPsMAN для пакета wifi-qcom-ac.

Создать статические wifi интерфейсы для гостевой сети

Значение Name можно выбрать произвольное, а в Master указать соответствующие wifi интерфейсы для 2G и 5G.

Настройка находится в WiFi→ WiFi

Включить VLAN filtering на Bridge интерфейсе

Добавить гостевые wifi интерфейсы в Bridge и указать VLAN ID

Настройка находится в Bridge→ Bridge→VLAN

Настроить tagged и untagged порты

В качестве тегированного порта следует выбрать порт, на который приходит тег VLAN гостевой сети, в данном случае это ether1.

Настройка находится в Bridge→ VLANs

Использовать статические интерфейсы как slave

Созданные ранее статические интерфейсы wifi22 и wifi12 будут использоваться CAPsMAN как гостевые.

Настройка находится в WiFi→ WiFi→CAP

Со стороны CAPsMAN устройство с пакетом wifi-qcom-ac будет выглядеть так:

А на точке доступа с MikroTik cAP AC XL(пакет wifi-qcom-ac) wifi интерфейсы отображаются так:

Выгрузка настроек точки доступа MikroTik AC на пакете wifi-qcom-ac

# 2024-06-13 08:51:19 by RouterOS 7.15.1 # software id = UZGG-MN1S # # model = RBcAPGi-5acD2nD # serial number = HEN08VAE7BH /interface bridge add admin-mac=D2:E0:4D:D6:1F:93 auto-mac=no ingress-filtering=no name=\ Bridge-LAN port-cost-mode=short vlan-filtering=yes /interface wifi datapath add bridge=Bridge-LAN disabled=no name=Datapath /interface wifi # managed by CAPsMAN # mode: AP, SSID: nastrojka-mikrotik.ukr, channel: 2412/n/Ce set [ find default-name=wifi1 ] configuration.manager=capsman .mode=ap \ datapath=Datapath disabled=no # managed by CAPsMAN # mode: AP, SSID: nastrojka-mikrotik.ukr, channel: 5500/ac/Ceee set [ find default-name=wifi2 ] configuration.manager=capsman .mode=ap \ datapath=Datapath disabled=no # managed by CAPsMAN # mode: AP, SSID: nastrojka-mikrotik.ukr-Guest add configuration.mode=ap disabled=no mac-address=4A:A9:8A:F2:9A:D0 \ master-interface=wifi1 name=wifi12 add configuration.mode=ap disabled=no mac-address=4A:A9:8A:F2:9A:D1 \ master-interface=wifi2 name=wifi22 /interface bridge port add bridge=Bridge-LAN ingress-filtering=no interface=ether1 \ internal-path-cost=10 path-cost=10 add bridge=Bridge-LAN ingress-filtering=no interface=ether2 \ internal-path-cost=10 path-cost=10 add bridge=Bridge-LAN interface=wifi12 pvid=100 add bridge=Bridge-LAN interface=wifi22 pvid=100 /interface bridge vlan add bridge=Bridge-LAN tagged=ether1 untagged=wifi12,wifi22 vlan-ids=100 /interface wifi cap set discovery-interfaces=Bridge-LAN enabled=yes slaves-static=yes /ip dhcp-client add interface=Bridge-LAN

Настройка CAPsMAN на роутере MikroTik

В рассмотренном примере будет использоваться роутер MikroTik RB4011iGS+5HacQ2HnD-IN и точки доступа MikroTik cAP ac. Для настройки CAPsMAN может быть использован любой роутер лицензией с RouterOS Level 4 и выше, а в качестве точки доступа WiFi любая точка из поколения MikroTik AC или N.

В качестве прошивки используется RouterOS v7 и пакет wireless, но в прошивке RouterOS v6 настройка полностью идентична.

Предполагается, что роутер MikroTik RB4011iGS+5HacQ2HnD-IN находится в базовой конфигурации, на нём работает локальная сеть(LAN) и доступен выход в интернет(WAN). С описанием конфигурации можно ознакомиться в инструкции Настройка MikroTik Routerboard, базовая конфигурация роутера →

Представленная настройка CAPsMAN будет содержать возможность подключения модулей WiFi для 2.4 и 5Ггц.

Включить CAPs Manager

Первым делом нужно включить контроллер CAPsMAN. Точки доступа будут находить активированный контроллер автоматически. Рекомендация общей пришивки для всех CAP устройств крайне желательна к применению, т.к. отличия в конфигурации CAPsMAN и точки доступа WiFi могут привести к нестабильной работе WiFi.

Настройка находится в CAPsMAN→CAP Interface→Manager

- Enabled = yes включить контроллер CAPsMAN;

- Upgrade Policy = require same version версия RouterOS точки доступа должна быть точно такой же как и версия прошивки контроллера CAPsMAN.

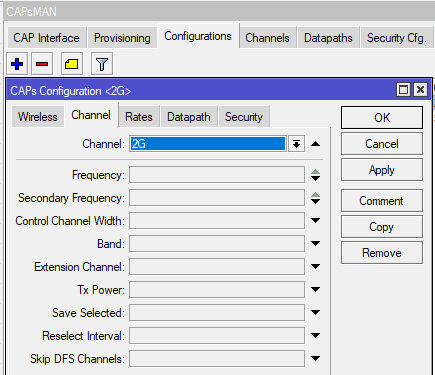

Настройка CAPs Channel

В разделе CAPsMAN Channels происходит настройка модулей WiFi, а именно частоты, ширины канала и поддерживаемые стандартов WiFi.

Представленное сочетание Control Channel Width и Extension Channel позволить использовать всю ширину канала. Для канала 2.4Ггц ширина будет 20/40Мгц, а для 5Ггц — 20/40/80Мгц. На практике такие характеристики частотных каналов позволяют использовать WiFi соединение на скорости 30-40Мб\с для 2.4Ггц и 150-200Мб\с для 5Ггц.

Если рядом с WiFi точками находятся много соседей на частоте 2.4Ггц, следует сократить ширину канала до 20Мгц, установив в Extension Channel значение disabled.

Настройка находится в CAPsMAN→Channels

- Name — название настроек частотных каналов. В примере используются сокращения 2G и 5G для удобства, они ассоциируются с частотой 2.4 Ггц и 5Ггц соответственно;

- Frequency — список частотных каналов. В примере c 2G перечислены непересекающиеся каналы 1(2412), 6(2437) и 11(2462), только эти значение будет выбраны точками доступа WiFi. Такой подход обеспечит максимальную производительность на частоте 2.4 Ггц. Для случая с 5G такой подход не актуальный, т.к. в частоте 5Ггц на много больше частотных каналов и использование 5Ггц WiFi обеспечивает высокую скорость. Поэтому в варианте с 5G будет выбран автоматический выбор частоты.

- Skip DFS Channels = yes — не использовать DFS каналы. В противном случае наблюдается ситуация, когда на точке доступа WiFi выбирается частота, которая потом не видна на клиенте(смартфон, ноутбук).

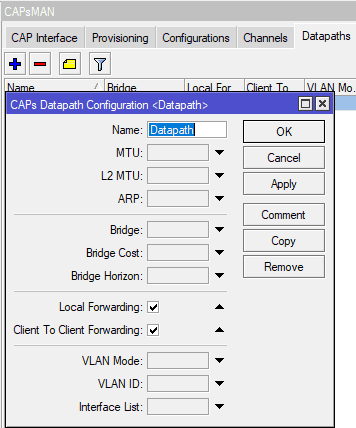

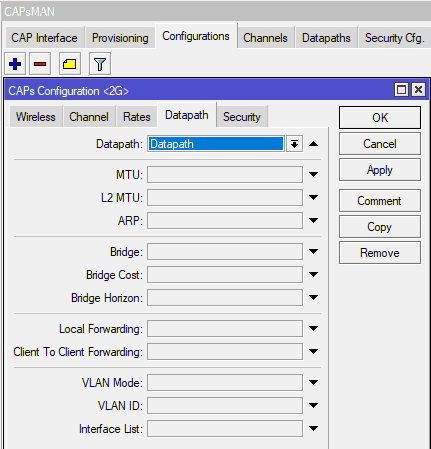

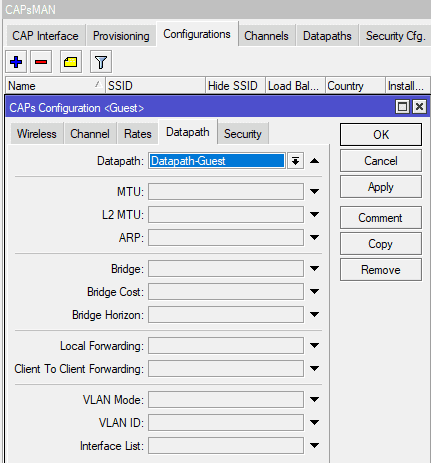

Настройка CAPs Datapath

Настройки CAPsMAN Datapaths управляют аспектами, связанными с пересылкой данных. Существует 2 основных режима переадресации:

- Local Forwarding — трафик, который будет приходить от клиента будет обрабатываться контроллером CAPsMAN (чек бокс не установлен) или самой точкой доступа(с активным чек боксом). Это можно применять для разгрузки центрального маршрутизатора, который помещает виртуальные интерфейсы, созданные CAPsMAN, в локальный бридж(Bridge). Local Forwarding не подходит для гостевой сети. В случае с гостевой сетью, параметр Local Forwarding минует бридж(Bridge) и тем самым обрабатывает пакет только на L2. Как следствие — процессор не задействуется и нельзя воспользоваться Firewall.

!!! Если параметр активирован, значение параметры Datapaths→Bridge будет игнорироваться.

- Client To Client Forwarding — разрешение обмена трафика между клиентами. Для примера: в гостевой сети необходимо запретить такой обмен, а вот в локальной сети — разрешить.

В примере сделано так, чтобы WiFi пакеты сразу попадали в локальную сеть(LAN), по аналогии с проводными подключениями, а также активирована возможность общения между WiFi клиентами.

Настройка находится в CAPsMAN→Datapaths

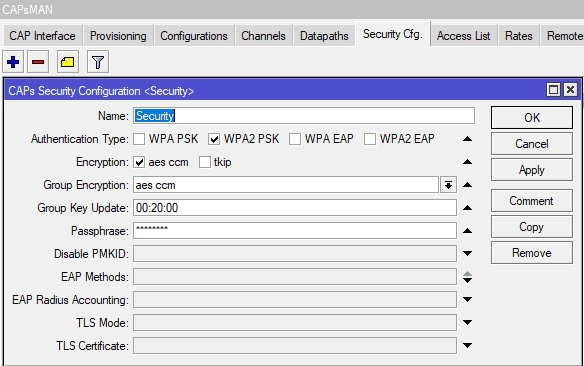

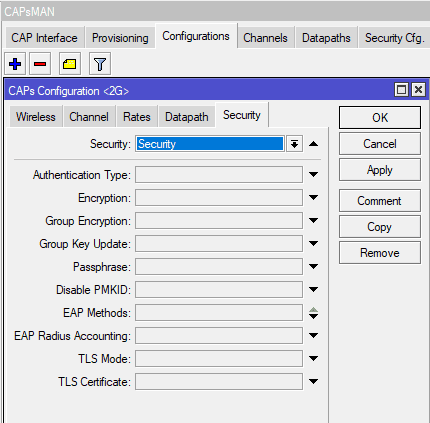

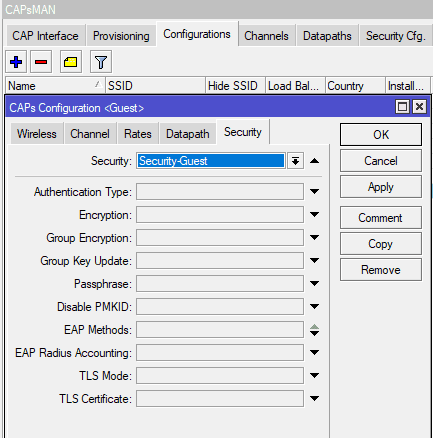

Настройка CAPs Security

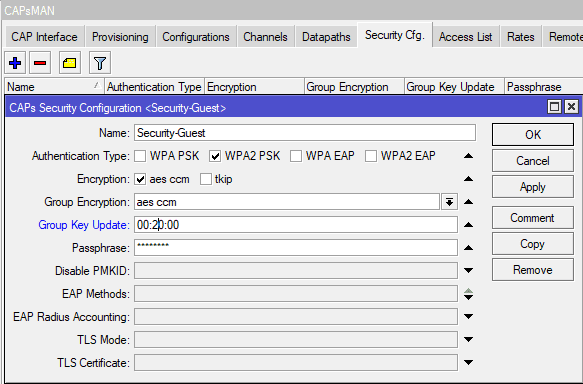

В разделе CAPsMAN Security Cfg. находятся настройки связанные с аутентификацией клиентов или другими словами тут задаётся пароль для подключения к WiFi сети. Другие параметры из раздела безопасности имеются значения, которые рекомендованы для использования в любых WiFi сетях.

Настройка находится в CAPsMAN→Security Cfg.

- Authentication Type = WPA2 PSK. Новая версия метода шифрования WPA с поддержкой надёжного стандарта AES;

- Encryption = aes ccm. Более безопасный протокол шифрования WPA, основанный на надежном AES (расширенный стандарт шифрования). AES следует выбирать на всех устройствах, вместо устаревшего TKIP;

- Group Encryption = aes ccm;

- Group Key Update = 00:20:00. Частота обновления пароля между CAPsMAN и клиентом WiFi.

- Passpharase = WiFi_PASSWORD. Парольная фраза для WPA2.

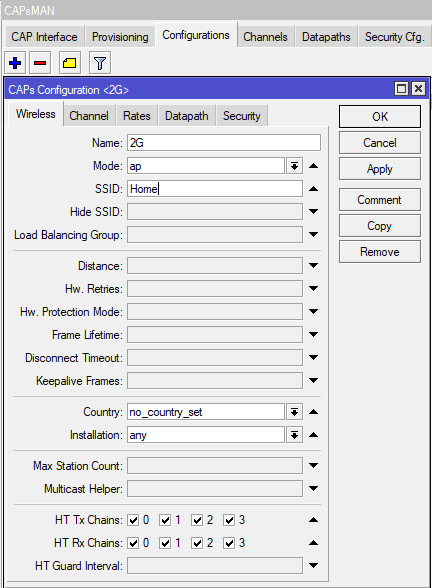

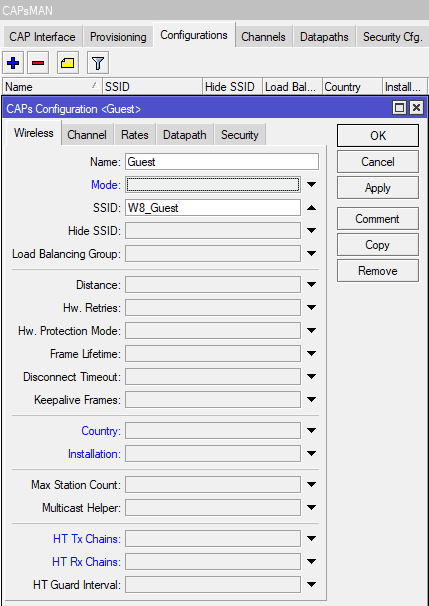

Настройка CAPs Configuration

В разделе CAPsMAN Configurations нужно добавить две отдельные конфигурации, но суть их в одном — указать ссылки на произведенные ранее настроить в разделах Channels, Datapaths, Security Cfg. Будет рассмотрена конфигурация для частоты 2,4ГГц, а 5ГГц, настраивается по абсолютной аналогии.

Если при подключении точки доступа к CAPsMAN выводится ошибка country does not match locked, параметр Country следует оставить пустым.

Настройка находится в CAPsMAN→Configurations

- Name = 2G. Наименование конфигурации, значение произвольное;

- Mode = ap. Подключаемые устройства будут работать в режиме точки доступа WiFi;

- SSID = Home. Название WiFi сети;

- Country = no_country_set. Не устанавливать региональные ограничение мощности, частоты и ширины канала;

- Installation = any;

- HT Tx Chains = 0,1,2,3. Количество антенн, которое будет задействовано на точке доступа в режиме приёма и передачи. Такой выбор эквивалентен MIMO 4X4 и работает только при условии аппаратной поддержки со стороны точки доступа;

- HT Rx Chains = 0,1,2,3;

- Channel = 2G. Заготовленный ранее шаблон работы на частоте 2Ггц;

- Datapath = Datapath. Заготовленный ранее шаблон Datapath;

- Security = Security. Заготовленный ранее шаблон Security.

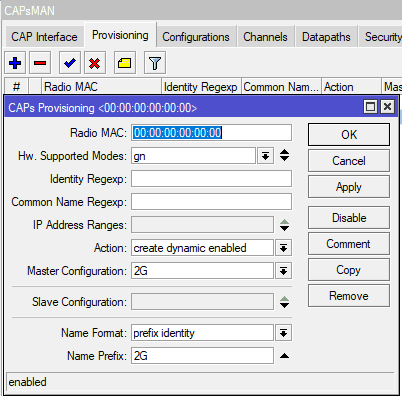

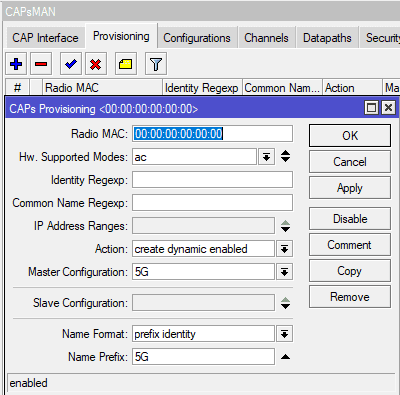

Настройка CAPs Provisioning

В разделе CAPsMAN Provisioning задано условие, которое сравнивает значение параметра hw-supported-modes с каждым WiFi модулем, который совершает попытку подключиться к CAPsMAN. В случае успеха, на модуль будет запровижинена конфигурация, указанная в Master Configuration. Это финальный раздел по настройке CAPsMAN.

Action — действия, которые следует предпринять, если совпадения правил указаны следующими параметрами:

- create-disabled — создавать отключенные статические интерфейсы для radio. То есть интерфейсы будут привязаны к radio, но raio не будет работать до тех пор, пока интерфейс не будет включен вручную;

- create-enabled — создавать включенные статические интерфейсы. То есть интерфейсы будут привязаны к radio и радио будет работать;

- create-dynamic-enabled — создавать разрешенные динамические интерфейсы. То есть интерфейсы будут привязаны к radio, и radio будет работать;

- none — ничего не делать, оставить radio в неподготовленном состоянии.

name-format — указать синтаксис создания имени интерфейса CAP:

- cap — имя по умолчанию;

- identity — имя системного удостоверения CAP boards;

- prefix — имя из значения префикса имени;

- prefix-identity — имя из значения префикса имени и имени системного идентификатора CAP boards.

Настройка находится в CAPsMAN→Provisioning

/caps-man channel add band=2ghz-b/g/n control-channel-width=20mhz extension-channel=XX \ frequency=2412,2437,2462 name=2G add band=5ghz-a/n/ac control-channel-width=20mhz extension-channel=XXXX name=\ 5G skip-dfs-channels=yes /caps-man datapath add client-to-client-forwarding=yes local-forwarding=yes name=Datapath /caps-man security add authentication-types=wpa2-psk encryption=aes-ccm group-encryption=aes-ccm \ group-key-update=20m name=Security passphrase=11223344 /caps-man configuration add channel=2G country=no_country_set datapath=Datapath installation=any \ mode=ap name=2G rx-chains=0,1,2,3 security=Security ssid=Home tx-chains=\ 0,1,2,3 add channel=5G country=no_country_set datapath=Datapath installation=any \ mode=ap name=5G rx-chains=0,1,2,3 security=Security ssid=Home tx-chains=\ 0,1,2,3 /caps-man manager set enabled=yes upgrade-policy=require-same-version /caps-man provisioning add action=create-dynamic-enabled hw-supported-modes=ac master-configuration=\ 5G name-format=prefix-identity name-prefix=5G add action=create-dynamic-enabled hw-supported-modes=gn master-configuration=\ 2G name-format=prefix-identity name-prefix=2G

Настройка подключения к CAPsMAN, режим CAP на точке доступа

После того, как будет проделаны все настройки CAPsMAN, нужно перейти к настройке самой точки доступа, как правило это или отдельное устройство или WiFi модуль на самом роутере.

Первый делом нужно сбросить настройки точки доступа WiFi к пустой конфигурации. Это нужно применить только для подключаемой точки доступа WiFi!

Частым случаем можно встретить ситуацию, когда точка доступа WiFi находится в заводской конфигурации с активными настройками, аналогичными роутеру. На практике это создаёт проблему для доступа к точке доступа по первому Ethernet порту из-за активного Firewall на нём, который блокирует все входящие соединения. Для решения данной ситуации есть три метода:

- В случае с моделями типа MikroTik cAP ac, у которых 2 Ethernet порта, точку доступа нужно подключить одновременно двумя портами в локальную сеть. Доступ по второму порту обеспечит вход в настройки точки доступа;

- К точке доступа можно подключиться по WiFi, обычно это открытая WiFi сеть без пароля, которая имеет название MikroTik-XXXXXX;

- Точку доступа можно перевести в режим CAP с помощью кнопки Reset. Для активации этого режима следует удерживать кнопку Reset 10 секунд.

Создание Bridge на точке доступа

Параметр Admin. MAC Address следует скопировать с параметра MAC Address и если точка доступа в сети не одна, необходимо контролировать его уникальность. Т.е. если MAC Address будет совпадать MAC Address другой точки доступа, проще всего создать ещё один Bridge, у которого будет уже другой MAC Address.

Настройка находится в Bridge→Bridge

Добавление портов в Bridge для точки доступа

В Bridge нужно добавить все Ethernet порты.

Настройка находится в Bridge→Ports

Присвоить идентификатор для точки доступа

Это признак отличия позволит лучше ориентироваться среди списка подключаемого оборудования, а также мониторинге подключаемых WiFi клиентов, таких как смартфон или ноутбук.

Настройка находится в System→Identity

Подключить точку доступа к CAPsMAN

Это завершающий этап, на котором WiFi модули MikroTik роутера или точки доступа будут делегированы под управление CAPsMAN.

Настройка находится в Wireless→WiFi Interfaces

- Enabled = yes включение режима CAP;

- Interfaces — интерфейсы WiFi, которые подключатся к CAPsMAN;

- Discovery Interfaces — интерфейс, на котором через broadcast будет совершён поиск CAPsMAN;

- Bridge — указан локальный Bridge, в который динамически будут давлены интерфейсы точки доступа.

/interface bridge

add admin-mac=02:F1:41:46:46:E2 auto-mac=no name=Bridge-LAN

/interface wireless

# managed by CAPsMAN

# channel: 2462/20-eC/gn(28dBm), SSID: Home, CAPsMAN forwarding

set [ find default-name=wlan1 ] ssid=MikroTik station-roaming=enabled

# managed by CAPsMAN

# channel: 5200/20-eCee/ac(14dBm), SSID: Home, CAPsMAN forwarding

set [ find default-name=wlan2 ] ssid=MikroTik station-roaming=enabled

/interface wireless security-profiles

set [ find default=yes ] supplicant-identity=MikroTik

/user group

set full policy="local,telnet,ssh,ftp,reboot,read,write,policy,test,winbox,pas\

sword,web,sniff,sensitive,api,romon,dude,tikapp"

/interface bridge port

add bridge=Bridge-LAN interface=ether1

add bridge=Bridge-LAN interface=ether2

/interface wireless cap

set bridge=Bridge-LAN discovery-interfaces=Bridge-LAN enabled=yes interfaces=\

wlan1,wlan2

/ip dhcp-client

add disabled=no interface=Bridge-LAN

/system identity

set name=MikroTik-AP-3

/system scheduler

add name=Auto-Upgrade-Firmware on-event="if ([/system routerboard get current-\

firmware] != [/system routerboard get upgrade-firmware]) do={\r\

\n/system routerboard upgrade\r\

\n:delay 15s\r\

\n/system reboot\r\

\n}" policy=\

ftp,reboot,read,write,policy,test,password,sniff,sensitive,romon \

start-time=startup

/tool romon

set enabled=yes

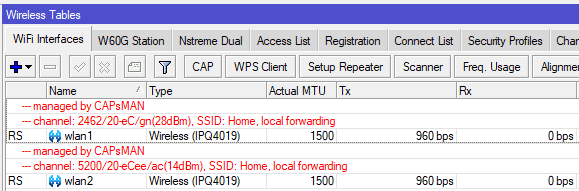

Успешное подключение точки доступа выглядит так. Из скриншота видно, что оба WiFi модуля теперь управляются контроллером CAPsMAN.

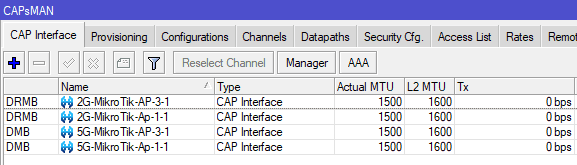

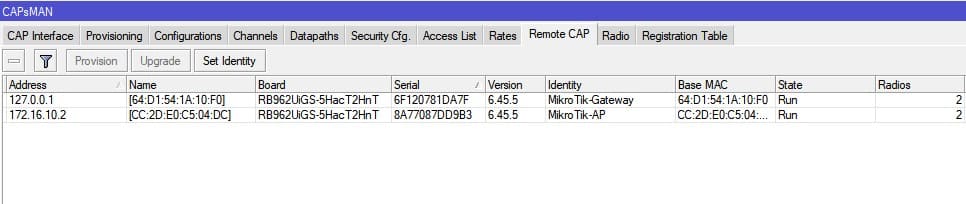

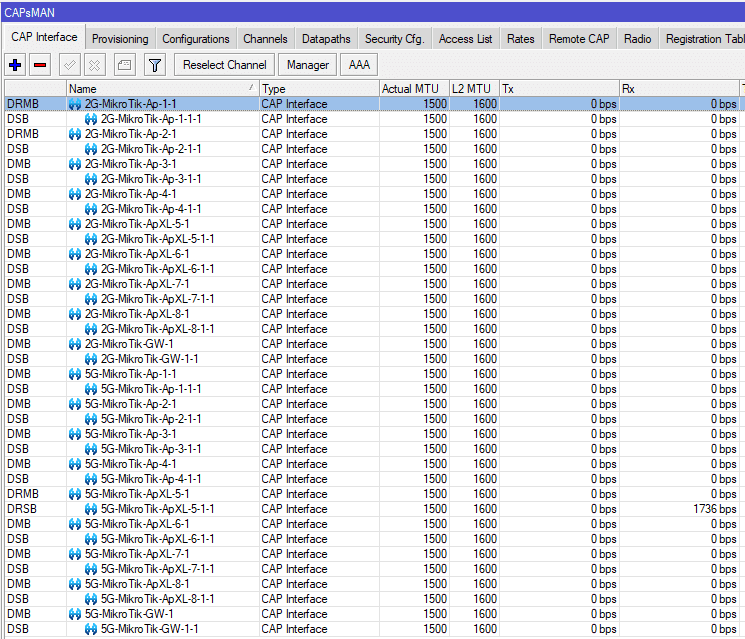

А список CAP интерфейсов на контроллере CAPsMAN будет отображать все подключенные radio модули

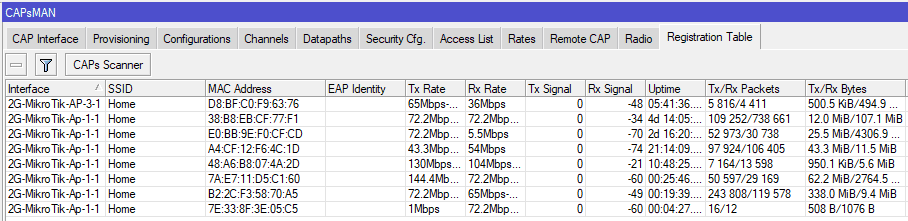

Список подключенных клиентов будет иметь соответствующий вид

По данному списку легко просмотреть к какой из точек подключен клиент, а также уровень сигнала, который может указать на возможные проблемы со скоростью.

Обновление настроек CAPsMAN для подключенных точек доступа MikroTik WiFi

Изменения настроек CAPsMAN будет автоматически применены на подключенных точках доступа WiFi. Если этого не произошло, такое обновление можно вызвать ручным методом.

Настройка находится в CAPsMAN→Remote CAP→Provision

Настройка CAPsMAN для быстрого роуминга в MikroTik

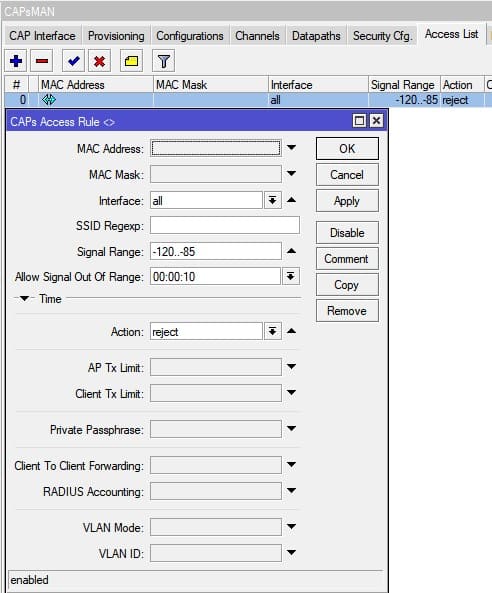

Термин бесшовный роуминг следует взять в «», т.к. он не соответствует действительности. Оборудование MikroTik типа AC и N в пакете wirelees не поддерживает технологию бесшовного роуминга, т.е. ни контроллер CAPsMAN ни точка доступа WiFi не занимаются переключением клиента во время миграции от одной точки доступа к другой. Все эти процессы ложатся на самого WiFi клиента, а MikroTik обеспечивает лишь быстрое переключение, тем самым сокращая потерю сигнала. Быстрый роуминг достигается добавлением правила, в котором указывается, что если у клиента слабый сигнал его нужно отключить. Это способствует повторному подключению клиента к более мощной WiFi точке.

ВАЖНО!!! Часто это правило может быть причиной лишнего обращения в службу поддержки, т.к. 1Мб со стороны клиента это лучше, чем неудачная попытка подключиться к точке доступа с уровнем сигнала ниже -85dbi.

add action=reject allow-signal-out-of-range=10s disabled=no interface=all \ signal-range=-120..-85 ssid-regexp=""

Настройка CAPsMAN для гостевого WiFi в MikroTik

Гостевая сеть в современной сетевой инфраструктуре может решать ряд задач:

- Упрощённый(быстрый) доступ к интернету: запоминающий(лёгкий) пароль, нет необходимости создавать список устройств для доступа с привязкой по MAC адресу;

- Ограничения по совместному доступу для устройств таких как смартфоны и ноутбук. Если пользователю WiFi устройства достаточно только выхода в Интернет, нет необходимости открывать ему всю сеть. Подобные ограничения не только защищают корпоративную или частную сети, но и также препятствует горизонтальному распространению нежелательного ПО(вирусы);

- Ограничение по скорости, времени доступа и тд.

Настройка CAPsMAN для гостевого WiFi будет состоять из параллельной настройки конфигурации для гостевой сети, дополнительным правилам Firewall, а также ограничения по скорости.

Со стороны точки доступа WiFi ни каких дополнительных настроек производить не нужно! Применённая ниже конфигурация добавит динамические интерфейсы для гостевого WiFi автоматически. Так выглядит CAP Interface в инфраструктуре, где присутствует локальная сеть(LAN) и гостевая WiFi.

Итак приступим.

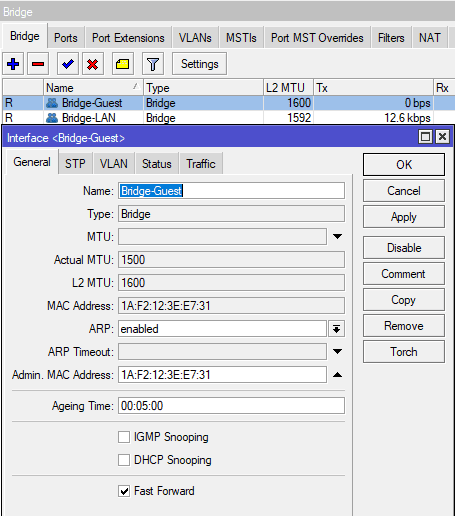

Первым делом будет создан Bridge, в который будут помещены виртуальные интерфейсы точек доступа WiFi. Данный Bridge будет также иметь отдельную адресацию, которая позволит в полной мере не только отделить пользователей гостевой WiFi, но и также полноценно описать любого рода ограничения.

Создание Bridge для гостевой WiFi

Настройка находится в Bridge→Bridge

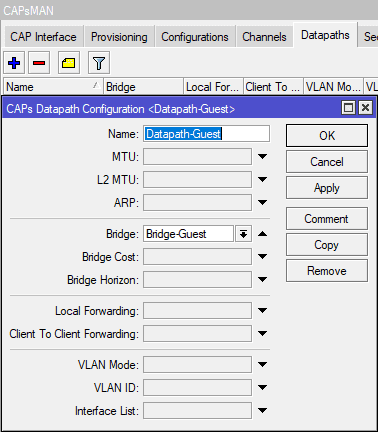

Настройка CAPs Datapaths для гостевой WiFi

Клиенты гостевого WiFi не будут иметь возможности общаться друг с другом, за таким поведение следит параметр Client To Client Forwarding. Все пакеты будут заворачиваться в Bridge-Guest на контроллере CAPsMAN, что позволит использовать Firewall в целях ограничения гостевого WiFi к локальным ресурсам.

Настройка находится в CAPsMAN→Datapaths

Настройка CAPs Security, пароль для гостевой WiFi

Рекомендуется создавать простые пароли, чтобы пользователи гостевой сети могли с лёгкость ввести пароль для WiFi.

Настройка находится в CAPsMAN→Security Cfg.

Настройка CAPs Configuration для гостевой WiFi

В разделе Configurations необходимо по указать ранее созданные Datapath и Security, а также определить имя гостевой WiFi сети.

Настройка находится в CAPsMAN→Configurations

Настройка CAPs Provisioning для гостевой WiFi

Конфигурации гостевой WiFi сети следует указать как Slave Configuration, для Provisioning частоты 2G и 5G. Это позволит создать дополнительный виртуальный WiFi интерфейc на точке доступа с гостевой сетью.

Настройка находится в CAPsMAN→Provisioning

/interface bridge add admin-mac=1A:F2:12:3E:E7:31 auto-mac=no name=Bridge-Guest /caps-man datapath add bridge=Bridge-Guest name=Datapath-Guest /caps-man security add authentication-types=wpa2-psk encryption=aes-ccm group-encryption=aes-ccm \ group-key-update=1h name=Security-Guest passphrase=XXXXYYYY /caps-man configuration add datapath=Datapath-Guest \ name=Guest security=Security-Guest ssid=W8_Guest /caps-man provisioning add action=create-dynamic-enabled hw-supported-modes=gn master-configuration=\ 2G name-format=prefix-identity name-prefix=2G slave-configurations=Guest add action=create-dynamic-enabled hw-supported-modes=ac master-configuration=\ 5G name-format=prefix-identity name-prefix=5G slave-configurations=Guest

На этом настройка CAPsMAN завершена и можно переходить к настройке сети для гостевого WiFi.

Настройка сети для гостевого WiFi в CAPsMAN MikroTik

Ниже будет произведена настройка адресации для гостевого WiFi, по аналогии как это сделано в базовой конфигурации для сети типа LAN.

Настройка IP адреса для Bridge guest

Настройка находится в IP→Addresses

Настройка DHCP сервера для гостевого WiFi

Настройка находится в IP→DHCP Server

Настройка DNS сервера для гостевого WiFi

Использование роутера MikroTik в качестве DNS сервера является абсолютно оправданным решением. Это не будет иметь угрозы со стороны безопасности, но и также позволит экономить и управлять DNS запросами.

Настройка находится в IP→DNS

/ip pool add name=Ip-Pool-Guest ranges=174.16.0.100-174.16.0.254 /ip dhcp-server add address-pool=Ip-Pool-Guest disabled=no interface=Bridge-Guest lease-time=\ 4h name=DHCP-Guest /ip address add address=174.16.0.1/24 interface=Bridge-Guest network=174.16.0.0 /ip dhcp-server network add address=174.16.0.0/24 dns-server=174.16.0.1 gateway=174.16.0.1 netmask=24 /ip dns set allow-remote-requests=yes

Настройка Firewall для гостевого WiFi в CAPsMAN MikroTik

Принцип настройки Firewall для гостевого WiFi будет сводиться к тому, что пользователю гостевого WiFi будет разрешен доступ только в интернет(+ локальные DNS запросы к роутеру MikroTik), а все остальные направления будут запрещены. Располагать правила Firewall для гостевой сети следует выше правил запрета из-за принципа работы Firewall сверху вниз.

Настройка Firewall для гостевого WiFi

Настройки Firewall для гостевого WiFi следует располагать выше правил типа drop для интерфейсов !LAN.

Настройка находится в IP→Firewall

/ip firewall filter add action=accept chain=forward comment=Guest-WiFi in-interface=Bridge-Guest \ out-interface-list=WAN add action=accept chain=input dst-port=53 in-interface=Bridge-Guest protocol=\ udp add action=drop chain=forward in-interface=Bridge-Guest add action=drop chain=input in-interface=Bridge-Guest

Ограничение скорости для гостевого WiFi в CAPsMAN MikroTik

Чтобы пользователи гостевого WiFi не имели существенного влияния на производительность основной сети, можно обратиться к такому инструменту как ограничение скорости.

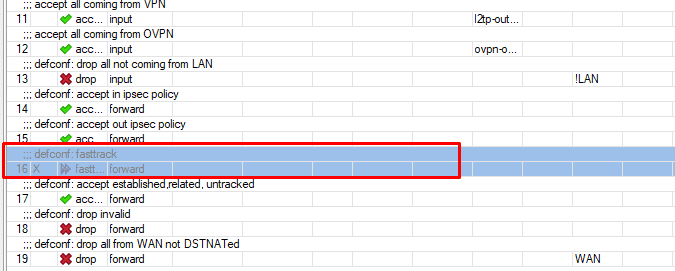

Первым делом нужно проконтролировать статус правила Firewall такого как Faststrack connection и отключить его. Причина отключения Faststrack connection в Firewall в том, что правило позволяет миновать раздел Queues, который как раз занимается очередями и будет контролировать ограничение скорости для пользователей гостевого WiFi.

Отключение Faststrack connection

Настройка находится в IP→Firewall

Настройка ограничение скорости для гостевого WiFi

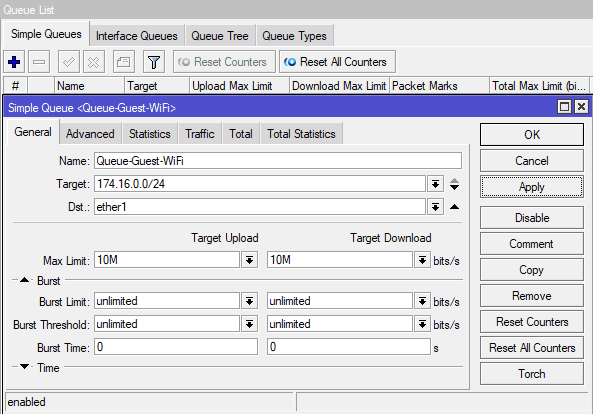

В указанном примере для гостевой сети будет использоваться лимит в скорости равный 10Мб\с для направлений download и upload.

Настройка находится в Queuses→Simple Queues

- Target — указать подсеть, к которой будут применяться ограничения по скорости;

- Dst. — исходящий Интернет интерфейс;

- Max. Limit — лимит по скорости.

/queue simple add dst=ether1 max-limit=10M/10M name=Queue-Guest-WiFi target=174.16.0.0/24

Хочу оставить свой положительный отзыв: рабочий вариант. Можно конечно же это все улучшить оптимальными настройками. Объединил в квартире по этой схеме 3-ри точки доступа Миркотик

Мне нужно настроить MikroTik CAPsMAN для квартиры. Всего 4 точки WiFi, такая связка будет работать? Сеть будет одна?

Для меня стабильный WiFi это когда не нужно дергать устройства и само подключение. После установки Микротика и настройки capsman ушли все проблемы с WiFI — сигнал стабильный и регулярный. Там даже можно поставить ночной режим, чтобы дети не зависали по ночам в планшетах

Что делать,если в новых hap ax2 routerOS 7.8 нет вкладки CAPsMAN?

Новые AX(hAP ax2, hAP ax3, cAP ax, hAP ax lite) устройства используют новый пакет WifiWave2, который не совместим с типичным CAPsMAN.

А как действовать в таком случае? Роутеры mikrotik hap ax 2 и ac3

YODA, на форуме микротика пишут, что достаточно не устанавливать пакет WiFiWave2 и тогда CAPsMAN будет работать как и раньше.

Пожалуйста, не могли бы вы уточнить про совместимость?

А то в мануалах нет такого уточнения.

Там на видео явно RouterOS v7 и чувак настраивает CAPsMAN.

Проверено на v7.10.2

Обновляешься

НЕ СТАВИШЬ пакет wifiwave2, если установлен — дизейблишь или сносишь

Далее все по инструкции.

Работает (по крайней мере 2,4, с гостевой)

Хочу заказать услугу настройки CAPsMAN для моего домашнего WiFi. Нужно расширить зону покрытия WiFi и настроить одну точки доступа. Что лучше выбрать, MikroTik CAP или MikroTik CAP AC?

Вчера сделали настройку через CAPsMAN, а по ТВ Youtube как тормозил так и продолжает тормозить. Указали на слабый уровень сигнала. Лучше провода решения не найдёшь

Это совершенно очевидно. Если есть возможность проложить кабель — прокладывай.

MikroTik RB2011UiAS-2HnD-IN в качестве основного контроллера CAPsMAN подойдет? Хочется настроить WiFi раз и на всегда.

Занимаюсь установкой видеонаблюдения и прочего слаботочного оборудования. MikroTik CAPsMAN легко продается, то настроить у меня лично не всегда получается. Когда сильно спешу, обращаюсь в тех. поддержку сайта. Ребята настраивают WiFi быстро(было более 5-ти проектов по 7-10 единиц на каждом)

Жаль конечно что нет поддержки бесшовного роуминга, но в нашей организации CAPSMAN это ворота, через который пройдет только сотрудник компании. Вообще MikroTik WiFi это надежно, быстро и надолго. Настраивали 3года назад, Uptime на точках 588дней)))

Настраивал capsman по инструкции с другого сайта и у меня в логах, устройства постоянно переключаются между точками доступа wifi, хотя ни какого движения не происходит. Какая настройка Микротик мне поможет?

При обработке Беспроводных клиентов CAPsMAN, клиенты не видят друг друга в сети, ping между двумя клиентами беспроводной сети не идет, но если пинговать с роутера, оба отвечают на пинг запрос.

И еще один момент, если подключить одного из них проводом, то устройства видят друг друга,

Конфиг тестовый, поэтому правил фаервола вообще никаких, я вот предполагаю, что в этом и проблема

Пропустили галочку «client to client forwarding» в настройке Datapaths

Пересмотрите статью ещё раз, там все на своих местах. Кроме этого у галочки есть функционал, который может быть задействован, а может быть и нет.

Большое спасибо, все настроил, работает на ура)

Отличная статья, но не упоминаются такие явные вещи (для тех кто впервый раз сталкивается с настройкой), как enable CAP и соответственно выбор конфига для CAP интерфесвоф. Сначала по новой все добавил, но потом понял, что достаточно указать нужную Configuration.

доброго дня.

CCR1009 + 3cAP_ac — всё работает только при условии, что включён чекбокс Local Forwarding — если его убрать, точки начинают отключаться каждые 10 сек. Подскажите, куда копнуть, а то уже «мозг сломал»

Увы — как для ядра с внешним ип — разные правила блокирующие фв настроены. Отключал все — та же картина. Каждые 10 сек рестарт подключения. Ставлю Локал форвардинг — работает как часы……

Может подскажите?! Буду признателен!

Возможно в логах CCR1009 у вас есть что-то подобное?

interface: warning – ether4: bridge port received packet with own address as source address (mac XX.YY.ZZ etc..) probably loop

У меня уже есть настроенный микротик роутер 962UiGS-5HacT2HnT с точками доступа на 2.4 и 5 GHz, кроме этогу у меня уже есть RBcAPGi-5acD2nD настроенный как независимая точка доступа на 2.4 и 5 GHz с другими SSID. Я хочу все это объединить в CAPsMAN конфигурацию… Я пока пробовал только менять настройки главного роутера, что бы он выступал и CAP контроллером и точкой досупа под его управлением. Пробовал по этой инструкции и пока не получилось…

Я правильно понимаю, что после подключения точки доступа WiFi к Capsman (Wireless -> Wireless Interfases -> кнопка CAP) список CAP интерфейсов (в CAPsMAN -> CAP Interface) должен создаться сам? У меня этого не происходит… Хотя на вкладке Wireless пишет, что WiFi интерфейсы managed by CAP.

Что это значит?

если не работает CAPsMAN,

1. точка доступа не имеет доступа к контроллеру CAPsMAN

2. контроллер CAPsMAN описан так, что ему нечего выдать точке доступа или на 962UiGS-5HacT2HnT закрыт firewall.

Так я ж все пока только на главном роутере пробую… то есть, и контроллер, и точка доступа — это физически одно и тоже устройство. Ладно, будем искать… (с)

Я правильно понимаю, что после подключения точки доступа WiFi к Capsman (Wireless -> Wireless Interfases -> кнопка CAP) список CAP интерфейсов (в CAPsMAN -> CAP Interface) должен создаться сам?

Тогда ваша причина в п2

На финальном этапе должны появится интерфейсы в CAPsMAN -> CAP Interface как вы описали

2G поднимается, а вот 5G 3 из 10 случаев только появляется. В чем может быть причина?

сложно представить разницу между поднимается и появляется, но предположим, что у 5G не устанавливается канал. Если это так, попробуйте его установить вручную или изменив параметры раздела Channel

Работало, а в какой-то момент перестали активироваться wlan. Настройки подтягивает, но wlan серые. Что может быть не так?

Настраивал разными способами, в том числе и по статье.

однако в LOGах контроллера периодически вижу:

removing stale connection [2C:C8:xx:xx:xx:xx/5/c7d4,Run,[2C:C8:xx:xx:xx:xx]] because of ident conflict with [2C:C8:xx:xx:xx:xx/5/e9de,Join,[2C:C8:xx:xx:xx:xx]]

как бороться с подобным,

просмотрите MAC адреса bridge интерфейсов на ваших точках доступа, они должны быть индивидуальными

Подскажите, пожалуйста, равило MikroTik CAPsMAN для бесшовного роуминга настраивается на точке доступа или основном устройстве, на котрый приходит интернет?

на устройстве, которое выступает как контроллер CAPsMAN

Контроллер и точки доступа видят друг, друга. Cap выполнил свою работу. Только вот подключится в вай фай сети не получается. Как будто не выдает адрес хостам. Кто сталкивался с данной проблемой? Роутер Hex`s

IP адреса раздаются как правило на Bridge роутера. У вас по какой-то причине пакет от wifi клиента туда не попадает(CAPsMAN→Datapath)

доброго вечора. RB960PGS як роутер і RB-wsAP-5Hac2ND не можу підняти гостьову мережу. wlan1-2,4ghz,wlan2-5gzh все працює, а гостьової не видно, підкажіть де шукати проблему робив по інструкції

в инструкции по настройке гостевой сети CAPsMAN всё корректно описано, ищите отличие в вашей конфигурации

Добрый день. Есть ли возможность вручную запретить отдельному мак адресу(например) доступ к 5 ггц диапазону, при этом оставив доступ к 2.4 ггц?

CAPsMAN→Access List содержит функционал для вашего описания. Можно делать reject для 5G для какого-то интерфейса(Interface) или для регулярного выражения SSID(SSID Regexp)

Добрый день.

Настроил на роутере HAP AC lite CAPsMAN, подключил точку доступа CAP lite все подключилось, единственное что я присвоил ей ip адрес из dhpc пула, т.е. убрал динамику, назначил статику. Проблема в следующем: когда подключаюсь к роутеру по вай-фай сети, проблем нет выдает ip и захожу в интернет, Когда поключаюсь к точке доступа, пишет нет соединения с интернетом. в чем может быть проблема? Точку доступа подключал по инструкции на сайте + еще доподнительно в быстрых настройках в режиме САР поствил автоматические настройки. Версия софта одинакова как на роутере так и на очке доступа 7.6

Проблема может быть в настройках точки доступа. Попробуйте применить настройки, согласно инструкции.

в инстукции не всегда понятно, где производится даный этап конфигурации.

на центральном роутере, или на точке доступа.

Обозначьте, пожалуйста

контроллер CAPsMAN не привязывается к роутеру или к точке доступу, его расположение полностью зависит от ваших предпочтений. Нужно на роутере — располагаете его на роутере, а подключаете соответственно точку доступа.

Доброго вечора. Після виконання кроку «Подключить точку доступа к CAPsMAN» вайвай від точки доступу гаситься, але саму точку не видно на Капсмані. Зорієнтуйте в чому може бути причина?

1. CAPsMAN может быть не настроен

2. Устройство не видит CAPsMAN(проблема может быть как со стороны CAPsMAN так и со стороны точки доступа)

3. Некорректно настроен режим CAP на точке доступа

Настроил по инструкции. CAPsMAN поднят на роутере (который раздаёт интернет), на нём же точка доступа. Так вот, эта точка доступа подключается (это видно в интерфейсе Wireless), а через несколько секунд отключается. И так по кругу.

Что может быть не так?

Нужно смотреть логи, обычно там все подключения отображаются и если есть какая-то причина, то тоже выводится

Добрый день!

Настроил capsman по вашей инструкции всё получилось локальна + гостевая.

У меня контроллером выступает MikroTik RB2011UiAS-2HnD-IN у него только 2,4g

Точки доступа (RBwAPG-5HacD2HnD-BE) 2,4 и 5 g можно ли в таком сочетании поднять 5g + гостевую на 2.4и5g. спасибо!

Со стороны CAPsMAN нет требований в локальном наличии WiFi модулей. Даже если на 2011 не будет WiFi модулей, то 2G и 5G в CAPsMAN можно настроить

Вітаю. Налаштував по інструкції. Але по WI-FI сильно падає швидкість, десь в до 3-4 Мбит. По кабелю показує 60-70 Мбит.

Контролером виступає RB3011 . Точки cAP XL ac .

Simple Queue відключений.

Для прикладу Ubiquiti видає 55-60 Мбит.

В чому може бути причина ?

Причин багато.

Починаючи від шуму навколо і закінчуючи деталями налаштувань.

Читайте, експерементуйте отут

Добрый день!

Настроил capsman по вашей инструкции.

Получилось локальная + гостевая. В локальной «есть Интернет».

Но в гостевой сети «Установлено подключение к сети без доступа в Интернет» — Интернета нет.

В чем может быть причина?

Проблема может быть со стороны bridge интерфейса(его настройки в CAPsMAN, IP адреса и настроенного DHCP), а также со стороны Firewall. В инструкции есть полное описаниt по настройке гостевой сети в CAPsMAN для оборудования MikroTik

Вітаю!

Та сама проблема і в мене. Все стало швидко і без помилок, але в гостьовій мережі інета немає. Перевірив кожну букву. Якщо включити Local Forwarding в гостьовому bridge, в налаштуваннях CAPsMAN.Datapaths, то інет з’являється, але і видно усю основну мережу.

Як вирішено питання інету в гостьовій мережі?

Добрый день, у меня возникает такая проблема с Caps man, имеется офис на 3 этажа + подвал, все офисные помещения, на все 3+подвал этажа установлены 13 точек доступа из них 11 двух диапазонные, теперь суть проблемы, скорость интернета от точки доступа от 1мб до 10мб максимум, что бы я не делал, какие бы конфигурации не настраивал, еще сейчас пошел отвал по caps man, точка доступа постоянно теряет контролер и переподключается к контролеру, как это решить я не знаю, какое максимально кол-во точек доступа на один контроле ? может будет лучше сделать на каждом этаж свой контролер ?

В первую очередь нужно проверить коммутацию, возможно где-то кабель перебит или были задействованы некачественные коннекторы. Частично причина может быть и в настройках, но для этого нужно проанализировать вашу конфигурацию. А в качестве контроллера какое устройство используется?

Перегибы или коннекторы плохо качества исключены, офис собирал сам с нуля, проверят спец инструментом качество сигнала, в качестве контролёра использую RB4011

Контроллера CAPsMAN достаточно одного. Если продолжать по причинам, то

— Оценка скорости WiFi не объективная. Т.е. на самом деле WiFi работает, им просто не умеют пользоваться;

— Неверно настроены точки доступа и их конфигурации нужно обновить до варианта, предложенного в инструкции.

Когда уже наступиn время, настройка Wifiwave2 чтобы стала такой же простой как и capsman в routeros v6? Не говоря уже про бесшовный wifi

Подскажите модели точек доступа которые совместимы с CAPcMAN/ Интересую в первую очередь точки с большим коэффициентом усиления. Сейчас использую 5 шт Mikrotik cAP ac (RBcAPGi-5acD2nD). Всё устраивает — бесшовно покрыл около 1500 кв.м. А задача покрыть 7500кв. метров (4 этажа). Усиление Mikrotik cAP ac (RBcAPGi-5acD2nD) — слабовато по части пробития бетонных стен(((

мощнее только MikroTik cAP XL ac или переходить на Wifi6 и MikroTik cAP ax

Доброго времени суток. Роутер RB760iGS + точка cAP ax. Прошивки на обеих 7.18.1. Роутер настроен на 2х провайдеров, поднят САРsМАН на 2G + 5G. Точка доступа принимает настройки и всё работает.

Настраиваю гостевой WiFi — всё как по инструкции, но есть небольшие отличия: не могу выставить ТЕГирование по локальным интерфейсам (ether1, …, ether5) — окно без возможности что-либо редактировать. Прописан только локальный бридж bridge-LAN.

И ещё одно отличие от инструкции: не задаю DNS 192.168.254.1, а прописываю 8.8.8.8, так как конфигурация настроена на 2х провайдеров.

На точке появляется гостевой WiFi, но при попытке подключиться долго определяет ip-адрес и не подключается. DHCP-сервер не выдает адреса почему-то. Можете подсказать, мои отклонения от инструкции могли повлиять на это? Спасибо.

По вашему описанию вы настроили VLAN, поэтому не получаете IP. Некоторые настройки могут в Микротике могут создаваться динамически, в этом случае их редактирование недоступно

Да, настроен VLAN, как в инструкции (только не полное тегирование, как я писал выше, точнее тегируется только Bridge_LAN). Так же в инструкции для виртуальной (гостевой) сети настраиваем DHCP-сервер в подсети 192.168.254.0/24. Именно эти адреса, я полагаю, должен получить клиент при подключении к гостевой сети. Правильно? Так вот вопрос в этом и состоит, что сервер не раздает почему-то адреса и в гостевой сети нет выхода в Инет. (Для тестов я и правила файрвола отключал, думал они блокируют из-за возможной ошибки, но нет, все-равно не раздает адреса.)

Из вашего ответа выше, я понял что VLAN блокирует раздачу адресов, тогда как правильно настроить гостевой для точки ах? Может я не ту инструкцию выбрал?

Для гостевого VLAN-интерфейса нужно создать отдельный bridg или нужно использовать основной bridg-LAN?

Доброго времени суток. Обновился сегодня до версии 7.18.2 (есть исправления в работе WiFi). Подумал, что может исправили то, из-за чего я не смог настроить гостевую сеть…

— В процесе обновления роутера точка доступа потеряла маршрутизацию. Сам не понял, как это связано, но точка потеряла выход в инет, и для её обновления пришлось искать «ошибку»… Восстановил маршрутизацию на точке, Инет взлетел, прошивка обновилась.

— Попытка 28ая построить Гостевой VLAn)))), теперь на новой прошивке…..Всё по инструкции…. Точка доступа отображает гостевой SSID, но при попытке подключиться роутер не назначает (не раздает) IP-шник и соединение отваливается.

Не сдается «Guest» никак (((((

Богдане, питання ще актуальне ?

Bridge Filtering включати обов’язково. тоді, і теги прописуються без проблем, і працюють.

Мікротік може писати динамічно vlan-100, але якщо натиснути + і прописати його vlan-100 вручну, то він динаміку видалить.

я ще роблю інакше, у Capsman роблю enable, з обов’язковою галочкою Slave Static, після чого Capsman у disable, але він вже створює потрібні йому wifi інтерфейси, яким і прописую у bridge->port->PVID, аналогічно якщо мереж 3, на 2х модулях. Capsman сам все гарно розкладає.

Спасибо за статью. Может быть подскажите как в новом capsman (qcom) настроить hotspot на вэб авторизацию. Со старым capsman, hotspot работает отлично. при подключении клиенты попадают на страницу авторизации а новый capsman выдает ip адрес из пула hotspot и без всякой авторизации пропускает. в чем может быть причина? Спасибо.

Доброго здоровичка всем. У вас в настройке правил файрвола для NAT для cAP AX ошибка. Из за нее не появляется интернет на гостевых сетях. Там в качестве Out. Int. нужно не бридж указать, а внешний интерфейс и тогда сразу все запашет.

там немного специфический кейс описан, где CAPsMAN настраивается не на роутере, а на точке доступа. Поэтому NAT на Bridge

Тоже столкнулся с проблемой, гостевая сеть не хватает нужный dhcp pool и клиенты не могут подключиться.

Имеем L009UiGS-2Haxd + cAPGi-5HaxD2HaxD

добавлен vlan с ID=100 на единственный Bridge1 на котором включен VLAN Filtering.

на Bridge1 собраны все LAN порты без Eth1 (WAN), все Tagged, включая сам bridge1

для vlan1 назначен 10.10.30.1/24 как и dhcp сервер

для основного bridge назначен 192.168.88.1/24 и также dhcp сервер

Если в capsman — datapath использовать datapath2 для guest сети с указанием bridge:bridge1 + client isolation + vlan id:100 то клиенты постоянно подключаются и отключаются в логе. Если убрать vlan id:100 то клиент подключается к гостевой сети но получает адрес из 192.168.88.0/24 сети

7.19.3 версия router OS

Доброго дня!

Зробив все по інструкції.

Зовнішня точка wAP ax доступу пише operated by capsman і нормально працює, а сам роутер hAP ax^2 який має WiFi модуль пише managed by capsman і не роздає WiFi.

Підкажіть куди дивитися?

Всем Добар дан. Ни у вас в статьях, ни у других блогеров не нашел информации на тему: можно ли сделать гостевую сеть wifi на точках с драйвером wifi-qcom-ac «старым» способом БЕЗ vlan, т.е. через включение опции Traffic Processing = on-capsman (в старом Capsman эта опция называлась Local forwarding = disabled)? Указываю в Datapath в Capsman: Bridge=bridge-guest + Traffic Processing=on-capsman, чтобы вирт интерфейс wifi гостевой сети добавился в Гостевой Бридж на контроллере Каспсмана и трафик шел через него и обрабатывался правилами Firewall на устройстве Капсмана. Но к сожалению, на Капсмане в статусе этого гостевого wifi Интерфейса сразу пишется «data channel not supported».

А если не включать Traffic Processing = on-capsman, то без vlan не будет изоляции гостевой сети, и клиенты получат IP адреса из локальной сети «служебной» (не гостевой) и будет связность «гостей» со всеми хостами в «служебной локалке».

На пакете qcom старый метод не работает. Настраивается как в примере в инструкции через vlan. Настройка гостевой сети для пакета qcom-ac

Всем мира!

Настроил по инструкции, все работало без проблем пока было 4 точки. Поставил еще 2, в логах ошибка.

Все точки одинаковые cap ac, настроены идентично. но проблема появляется когда включаю новые точки в работу и к ним кто-то подключается, если клиентов нет то и ошибки нет. Больше всего ошибок на одной точке, на других тоже бывают но очень редко. Когда появляется ошибка соответствующая точка переподключается к capsman и логично что все клиенты отваливаются. Ошибка появляется хаотично. ТО каждую минуту то реже, видимо зависит от количества клиентов которые коннектятся.

ether4: bridge RX looped packet — MAC f4:1e:57:e8:21:d6 -> 08:55:31:c5:6b:91 ETHERTYPE 0x0800 IP UDP 172.25.0.45:39287 -> 172.25.0.1:5247

прошивка точек и капсмеэа 7.18.2

f4:1e:57:e8:21:d6 / 172.25.0.45 — проблемная точка

08:55:31:c5:6b:91 / 172.25.0.45 — шлюз/capsman (мак бриджа в сети 172.25.0.0)

Подскажите куда копать где искать…

Опечатался. шлюз/capsman имеет ір 172.25.0.1

Вообщем удалил на всех точках бриджи, и все стало работать нормально без ошибок, петель и переподключений. Всем добра!

Бажаю здоров’я , підскажіть де знайти Настройка CAPsMAN для пакета qcom-ax??